В настоящей статье мы рассмотрим наилучшие способы организации объектов Групповой политики.

Хотя Групповая политика (ГП) представляет собою весьма эффективный механизм по обеспечению защиты, довольно трудно использовать ее соответствующим образом. Этот факт объясняется тем, что ГП состоит из весьма разнородных и подчас противоречивых элементов, которые соотносятся с объектом пользователя и/или компьютером. Вот почему так важно конфигурировать объекты ГП так, чтобы Вы могли поддерживать весь набор установок политики хорошо организованным и определять функции каждого элемента в определенной ситуации.

Кроме того, объекты ГП могут быть объединены с другими объектами ГП локального компьютера с одного из мест в Active Directory. Если хотите сами удостовериться в этом, то можете внести в установки политики некоторые замкнутые невозвратимые опции, чтобы посмотреть, что случится.

Моя цель — на конкретных примерах показать Вам, что без соответствующей планировки структура Вашей ГП может стать очень громоздкой и неэффективной. Также важно, чтобы Вы научились организовывать объекты ГП самым подходящим образом, чтобы всегда уметь определять функции каждого объекта в определенной ситуации. В данной статье я поделюсь с Вами самыми лучшими методами организации объектов ГП.

Деактивация неиспользуемых элементов ГП

Во-первых, Вам необходимо деактивировать все неиспользуемые элементы ГП для повышения эффективности данной политики. Существует несколько способов выполнения этой задачи. Я рекомендую рассмотреть каждый из объектов ГП, задаваясь одновременно вопросом о его реальной необходимости. В больших организациях совсем не нужно иметь установленные объекты ГП на каждом уровне Active Directory, а малые организации очень часто, напротив, отделываются организацией объектов ГП на одном уровне в Active Directory.

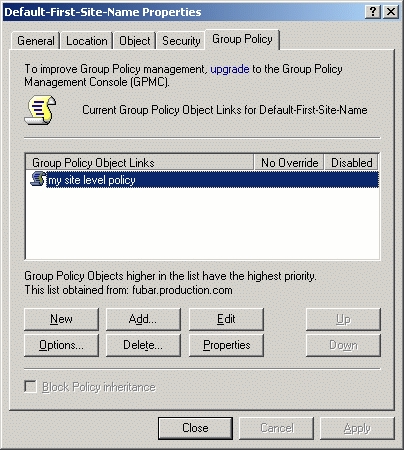

Уровень в Active Directory, на котором действительно следует располагать установку элементов ГП, зависит от типа организации предприятия. Процедура деактивации элементов ГП практически не зависит от уровня расположения самих объектов. Предположим, что Вы хотите деактивировать объект ГП под названием «Узловой уровень». Для этого вы откроете Панель Узлов и Сервисов Active Directory. Затем правой кнопкой мыши Вам необходимо кликнуть на узле, с которым ассоциированы установки ГП в текущий момент, и выбрать пункт свойства из меню вызова команд. Так, вы увидите лист Свойств узла. Если вы выберете вкладку ГП, то увидите перечень всех объектов ГП, связанных с данным узлом, как показано на Рисунке А.

Рисунок A: Вкладка ГП отображает все объекты, связанные с выбранным узлом

Итак, как я уже сказал, мы собираемся удалить такой элемент, как Узловой уровень. Если вы обратите внимание на рисунок, то увидите, что в данном окошке есть кнопка Удалить, которая служит для полного отказа от элементов политики. Однако я советую не удалять элементы политики, а деактивировать их. Причина заключается в том, что, если вы удалите объект ГП, и вдруг случится какая-либо неисправность, Вам будет очень сложно выявить причину ее возникновения. Если Вы деактивируете текущий элемент ГП, то Вы всегда сможете вернуться в первоначальное рабочее состояние системы! Конечно же, если после деактивации объекта ГП все работает отлично, можно его без сомнения удалить (через определенное время).

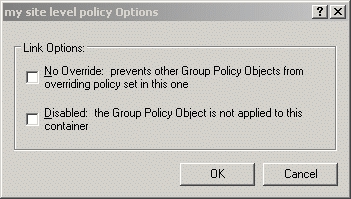

Вы заметили, что на Рисунке А нет кнопки Деактивировать. Если Вы хотите деактивировать элемент ГП, то Вам следует выбрать соответствующий элемент и кликнуть кнопку Опции. Вы увидите диалоговое окно Опция, представленное на Рисунке В. Здесь Вам следует лишь выбрать флаговую кнопку Деактивировать и нажать ОК.

Рисунок B: Выберите флаговую кнопку

Деактивировать и кликните ОК Я рассказал Вам, каким образом деактивировать все объекты ГП, однако можно также деактивировать лишь их часть. Допустим, ГП Узлового уровня на Рисунке А содержит некоторые важные установки для пользовательского уровня, но не содержит параметров конфигурации для уровня компьютера. Это тот случай, когда мы можем (и должны) деактивировать элемент компьютерных установок внутри политики.

Если говорить техническим языком, то, если установки компьютерного уровня ничего не определяют, то их можно смело оставить активированными. Однако удаление соответствующих установок значительно повысит эффективность работы всего набора элементов ГП. Подумайте, что случится, когда пользователь подключится к домену! Windows объединяет все элементы групповой политики применительно к пользователю и компьютеру, на котором он работает, и пытается с помощью указанных элементов построить наилучшую конфигурацию выполнения установок политики. Чем больше объектов ГП оказываются активированными, тем более длительным оказывается процесс подключения. Если вы отключите все ненужные установки, то сможете добиться быстрого подключения пользователя к домену и снизить нагрузку контроллеров.

Итак, давайте представим, что нам нужно удалить часть компьютерного уровня в объекте ГП, отображенном на Рисунке А. Для этого нам нужно нажать на кнопку Свойства для вызова диалогового окна свойств, показанного на Рисунке С. Вы видите, что данное окошко содержит две флаговые кнопки, обеспечивающие деактивацию установок уровня пользователя и компьютера. Вы должны выбрать кнопку Деактивировать установки компьютерного уровня и нажать ОК.

Рисунок C: Выберите кнопку Деактивировать установки компьютерного уровня и нажмите ОК

Установки подмены

Итак, мы рассмотрели деактивацию части объектов или полных объектов ГП. Теперь следует коснуться другого способа наилучшего конфигурирования объектов ГП. Вы наверняка заметили на Рисунке В флаговую кнопку Не Подменять. Я предлагаю пользоваться данной кнопкой с условием, что вы понимаете ее предназначение.

Как я уже говорил, элементы ГП выстраиваются в логическую последовательность, начиная с уровня локального компьютера, переходя на уровень домена и, затем, сайта и организации. Если установки высшего уровня ГП противоречат установкам нижнего уровня, то последние устраняются. Предположим, что установки локального компьютера определяют минимальную длину пароля в 6 символов, а установки доменного уровня—в 8 символов. В результате, установки длины пароля будут равняться 8 символам, поскольку установки ГП доменного уровня выше по положению, чем установки компьютерного уровня.

Функция Не Подменять обеспечивает защиту опций от подмены установками ГП более высокого уровня. Установки более высокого уровня могут обеспечить выполнение новых низовых установок, но не могут изменить уже существующие. Предположим, что в текущий момент выполняются две установки ГП. Установки компьютерного уровня определяют длину пароля в 6 символов и имеют активированную функции Отсутствия Подмены; установки ГП доменного уровня определяют длину пароля в 8 символов и устанавливают максимальную продолжительность использования пароля в 30 дней. Установка длины пароля в 6 символов сохранится, так как активирована опция Отсутствия Подмены. Кроме того сохранится установка 30-ти дневного срока, так как отсутствуют элементы низовой политики, конкретизирующие данный аспект (то есть, вышестоящая политика не будет подменять установки нижестоящей).

Кроме того, Вы можете использовать функцию Группового наследования, если хотите быть уверены в том, что ГП не будет заимствовать установки более из низкого уровня в более высокий.

В большинстве случаев я рекомендую не применять установки Не Подмены и Группового наследования, однако следует помнить об их существовании. Лично я никогда их не использовал, однако немало слышал от других администраторов, что данные две опции помогают избежать смешения установок ГП с элементами системной политики в старых операционных системах Windows.

Заключение

Это лишь некоторые из способов, с помощью которых Вы можете поддерживать установки ГП хорошо организованными и эффективно работающими. Если в Вас проснулся интерес к данному вопросу, то я, наверное, смогу написать еще одну статью о других методах работы в данной области.

Источник www.windowsecurity.com