Установка сервера IPsec Server и изоляции домена с помощью групповой политики Windows Server 2008 (часть 4)

Published on Февраль 5, 2009 by Support · Комментариев нет

Если вы пропустили предыдущие части этой серии статей, перейдите по ссылкам:

В третьей части серии о настройке NAP с политикой внедрения IPsec мы настроили политику NAP IPsec, а затем настроили клиентов для тестирования. В этой последней части серии мы протестируем клиентов и посмотрим, как сертификаты безопасности автоматически назначаются и удаляются и как клиенты подключаются и отключаются от сети.

В этой части мы сконцентрируемся на двух основных задачах:

- Протестируем конфигурацию сертификата здоровья и автоисправления

- Проверим внедрение политики NAP на VISTASP1

Тестирование сертификата здоровья и конфигурации автоисправления

В этом разделе мы выполним следующие задачи:

- Убедимся, что обе машины VISTASP1 и VISTASP1-2 имеют сертификаты здоровья

- Присоединим VISTASP1-2 к домену

- Проверим автоисправление на VISTASP1

Проверяем, что обе машины VISTASP1 и VISTASP1-2 имеют сертификаты здоровья

Используйте следующую процедуру, чтобы проверить регистрацию сертификата здоровья на VISTASP1 в среде доменной аутентификации и на VISTASP1-2 в среде аутентификации в рабочей группе.

Выполните следующие шаги на VISTASP1 и VISTASP1-2:

-

Откройте диалоговое окно Выполнить и введите mmc, а затем нажмите ENTER.

-

В меню Файл выберите Добавить или удалить оснастку.

-

Нажмите Сертификаты, Добавить, выберите Учетная запись компьютера, а затем нажмите Далее.

-

Убедитесь, что выбрана строка Локальный компьютер: (компьютер, на котором запущена эта консоль), нажмите Готово, а затем OK.

-

В левой панели консоли дважды нажмите Сертификаты (Локальный компьютер), дважды нажмите Личные, а затем Сертификаты.

-

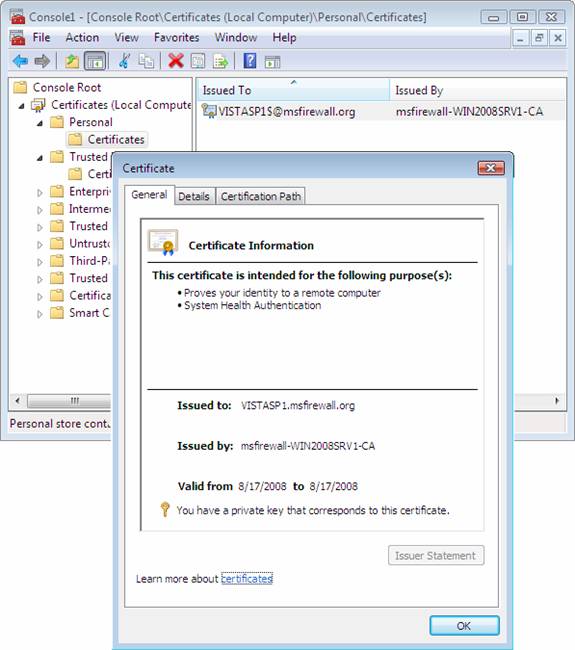

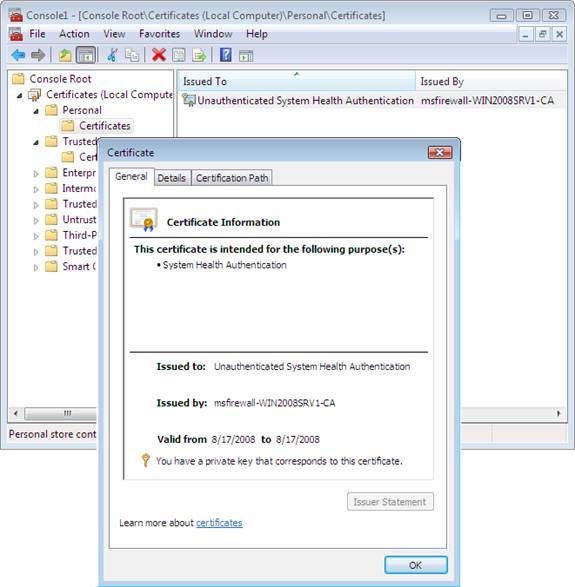

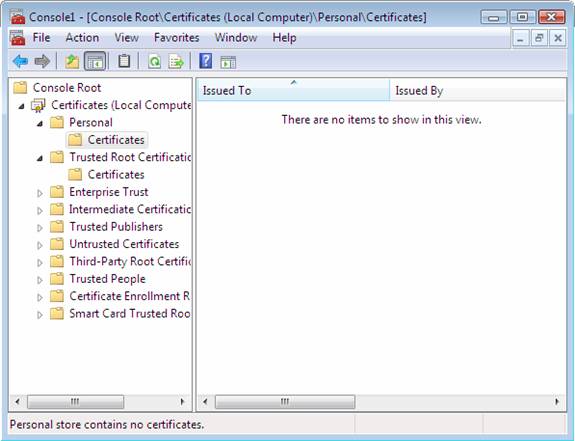

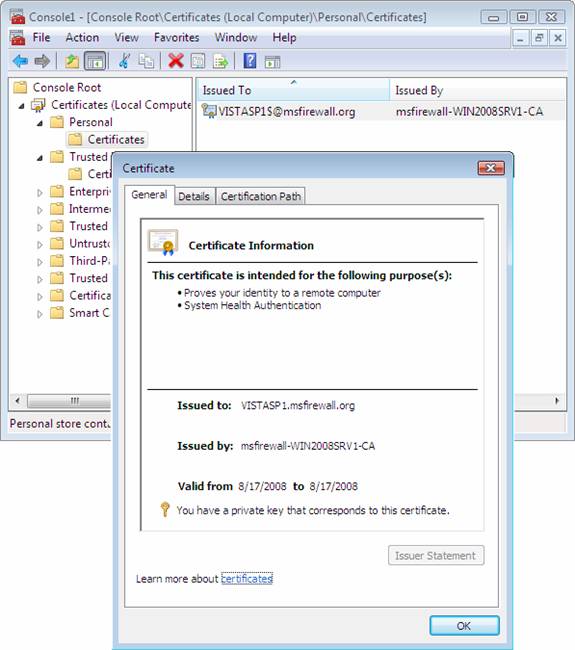

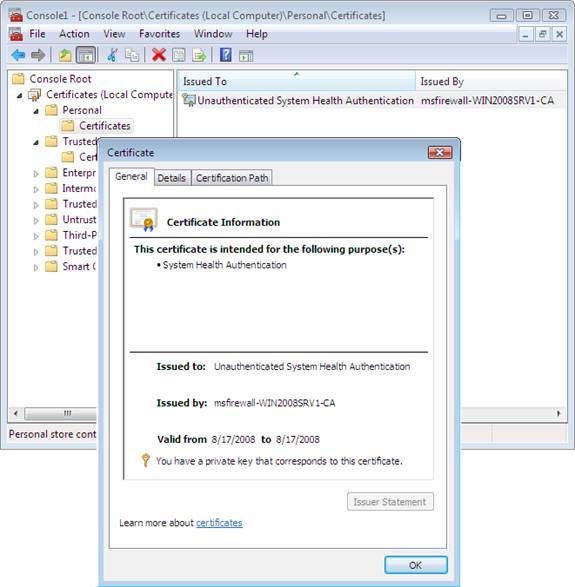

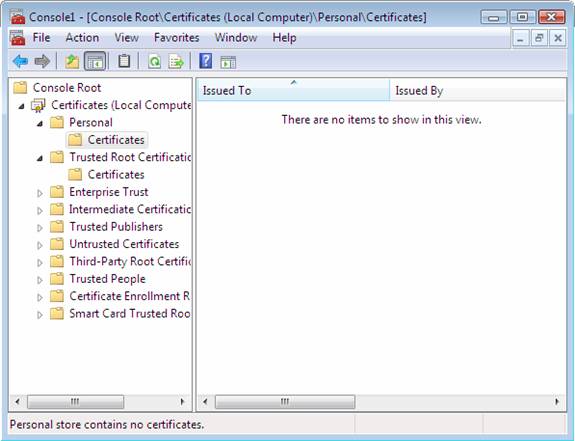

В панели подробностей под строкой

Издан убедитесь, что отображен подчиненный ЦС,

msfirewall-WIN2008SRV1-CA. Убедитесь, что в поле

Цель написано

Аутентификация здоровья системы . Поскольку

VISTASP1-2 еще не аутентифицирован в домене

msfirewall.org, клиентское имя не отображается в поле

Издан для, и цель сертификата

Аутентификация клиента также не отображается. Убедитесь, что сертификат на

VISTASP1-2 имеет своей

Целью Аутентификацию здоровья системы. Это действительный сертификат здоровья NAP для клиентского компьютера в среде рабочей группы. Сертификат здоровья в среде доменной аутентификации сходен с сертификатом, полученным на

VISTASP1.

Рисунок 1

Рисунок 2

-

Закройте консоль сертификатов.

Присоединение VISTASP1-2 к домену

Используйте ту же процедуру, которую использовали ранее для присоединения VISTASP1 к домену msfirewall.org, чтобы присоединить VISTASP1-2 к msfirewall.org домену. Войдите от имени учетной записи администратора после перезагрузки машины.

Проверка автоисправления на VISTASP1

NAP IPsec с сетевой политикой HRA Noncompliant определяет, что несоответствующие политике машины должны быть автоматически исправлены. Следующая процедура позволит проверить, что VISTASP1 автоматически исправлен, когда брандмауэр Windows выключен.

-

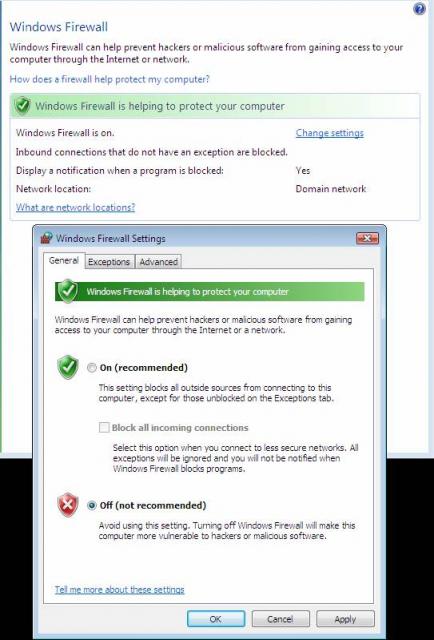

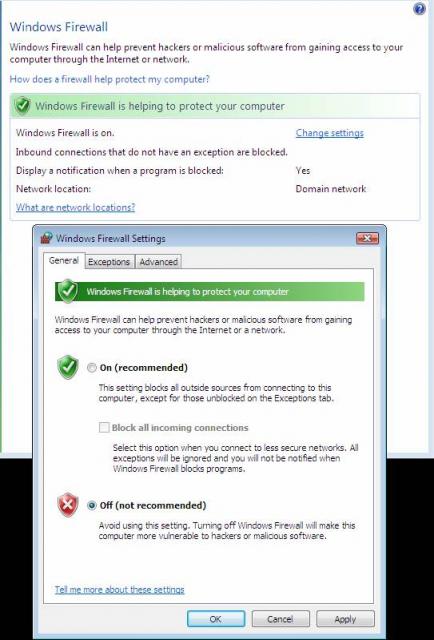

На VISTASP1откройте диалоговое окно Выполнить и введите firewall.cpl, а затем нажмите ENTER.

-

В панели управления брандмауэра Windows выберите Изменить параметры, нажмите Отключить (не рекомендуется), а затем OK.

-

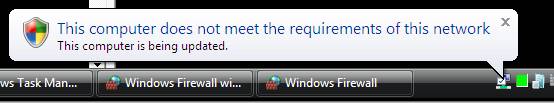

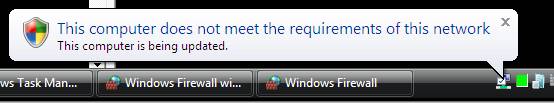

У вас появится сообщение в области уведомлений о том, что ваш компьютер не отвечает требованиям здоровья. Это сообщение появляется, потому что брандмауэр Windows был отключен. Нажмите на этом сообщении для дополнительной информации о статусе здоровья

VISTASP1. Смотреть следующий пример.

Рисунок 3

-

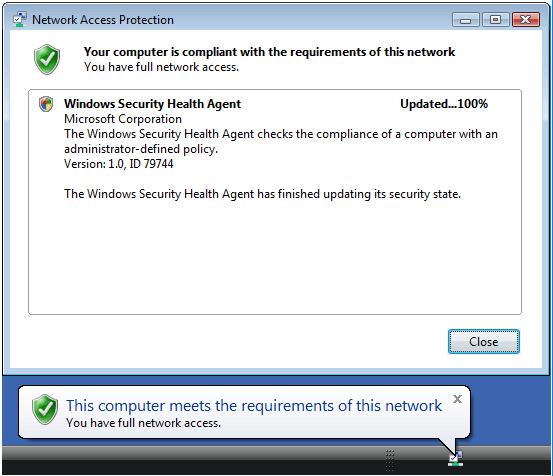

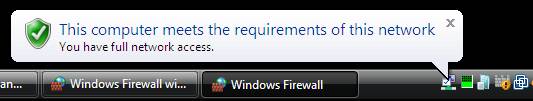

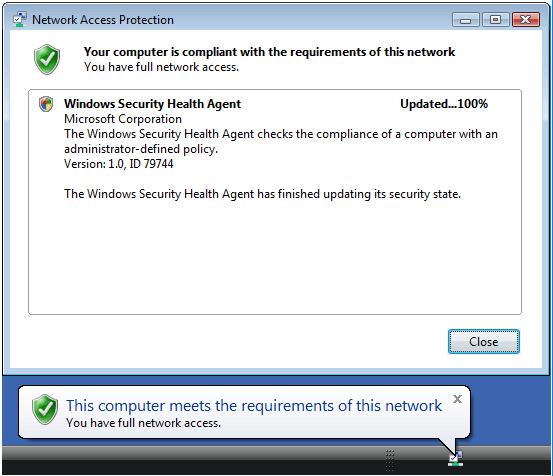

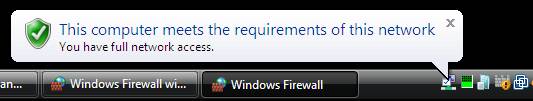

Клиент NAP автоматически включит брандмауэр Windows в целях соответствия требованиям здоровья сети. Следующее сообщение появится в области уведомлений:

Этот компьютер отвечает требованиям данной сети.

Рисунок 4

-

Поскольку автоисправление происходит очень быстро, вы можете не увидеть этих сообщений. Чтобы обновить ярлык уведомления NAP, введите napstat в интерпретатор команд и нажмите ENTER.

Проверка внедрения политики NAP на VISTASP1

Теперь давайте рассмотрим, как можно убедиться в том, внедрение политики NAP применено на клиентской системе. Мы начнем с тестирования VISTASP1. Для проверки выполним следующие процедуры:

-

Настроим Windows SHV с более строгими условиями, чтобы требовать от клиентских машин установленного антивирусного ПО. Поскольку на нашем клиенте не установлено никаких антивирусных приложений, клиент не сможет отвечать требованиям SHV.

-

Обновление SoH на VISTAP1. В результате клиент отправит новый отчет о здоровье в центр регистрации здоровья и предоставит отчет о том, что клиент не соответствует требованиям

-

Подтверждаем, что сертификат здоровья клиента удален. Сертификат здоровья удаляется, так как клиент не соответствует требованиям политики.

-

Восстанавливаем политику здоровья в менее строгое состояние, чтобы клиент мог отвечать ее требованиям. Мы удалим требование антивирусной защиты, чтобы клиент снова смог отвечать требованиям.

-

Обновление SoH на VISTASP1 покажет, что теперь машина отвечает требованиям новой политики.

-

Убеждаемся, что сертификат здоровья клиента восстановлен.

Настраиваем WSHV на требование антивирусного приложения

Сначала, настраиваем политику NAP на требование антивирусного приложения, что сделает клиента CLIENT1 несоответствующим политике.

Выполните следующие шаги на WIN2008SRV1:

-

На WIN2008SRV1, перейдите в меню Пуск, нажмите Выполнить, введите nps.msc и нажмите ENTER.

-

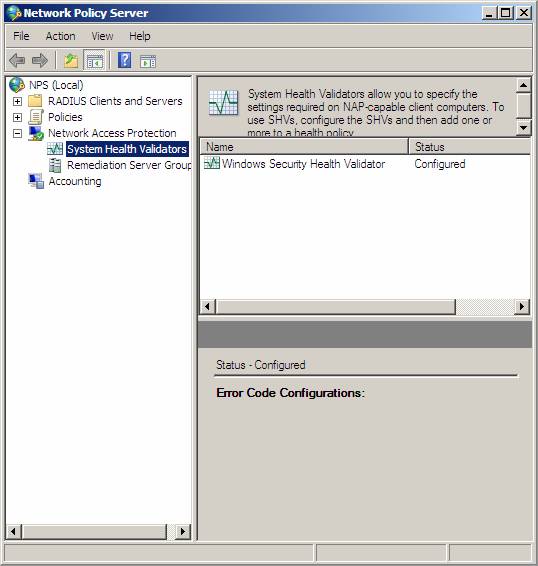

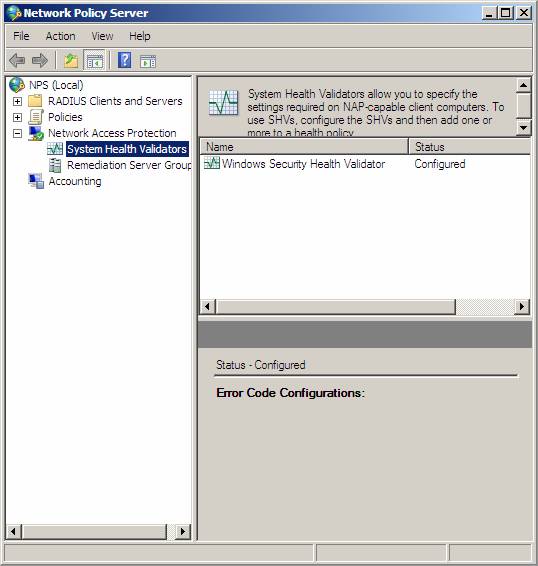

В левой панели консоли откройте

Защита сетевого доступа (NAP), а затем выберите

Валидаторы здоровья системы.

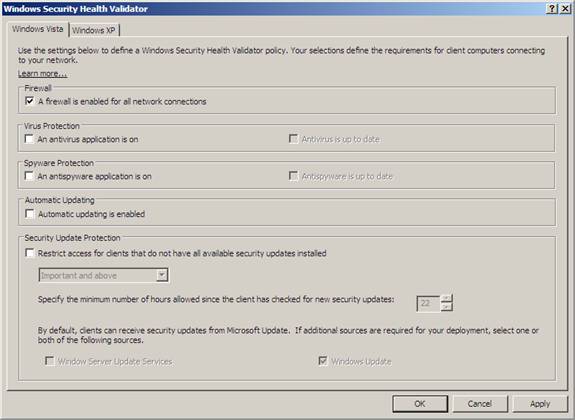

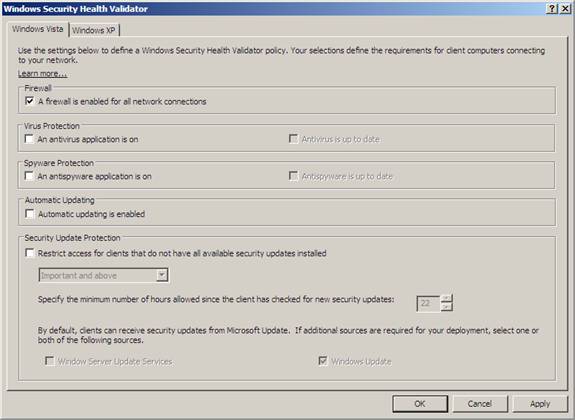

Рисунок 5

-

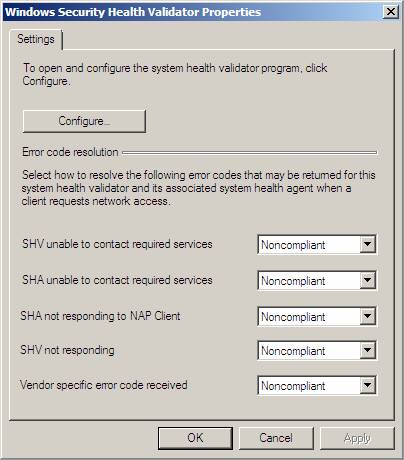

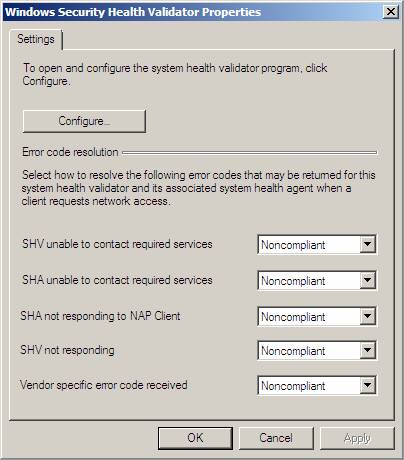

В панели подробностей дважды нажмите

Windows Security Health Validator, а затем выберите

Настроить.

Рисунок 6

-

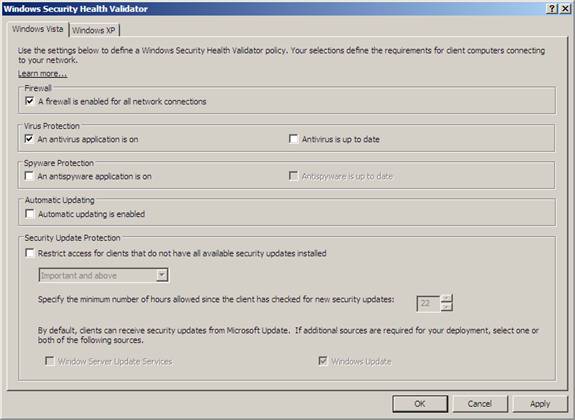

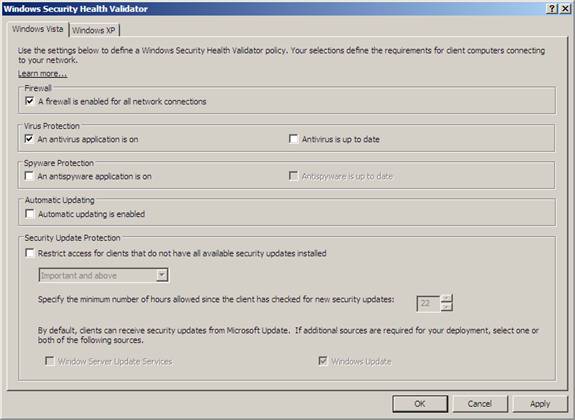

В диалоговом окне

Windows Security Health Validator, во вкладке

Антивирусная защита, отметьте опцию

Антивирусное приложение включено.

Рисунок 7

-

Нажмите OK, а затем снова нажмите OK, чтобы закрыть окно свойств валидатора Windows Security Health Validator.

-

Оставьте консоль NPS открытой для следующей процедуры.

Обновление SoH на VISTASP1

Поскольку политики здоровья были изменены после того, как VISTASP1 получил сертификат здоровья, нам нужно запустить отправку нового Статуса здоровья с VISTASP1, который будет сравнен с более строгими политиками здоровья. Это произойдет по истечении срока действия сертификата здоровья на VISTASP1, или когда будет зафиксировано изменение в статусе здоровья клиента. Мы можем создать изменение статуса здоровья путем отключения брандмауэра Windows.

Выполните следующие шаги на VISTASP1:

-

На VISTASP1 перейдите в меню Пуск и выберите Панель управления.

-

Выберите Безопасность, нажмите Брандмауэр Windows, а затем Изменить параметры.

-

В диалоговом окне

Параметры брандмауэра Windows нажмите

Отключить (не рекомендуется), а затем

OK.

Рисунок 8

-

Брандмауэр Windows будет снова включен автоматически, так как автоисправление включено. Однако, поскольку политики NAP теперь требуют антивирусной защиты, VISTASP1 не будет соответствовать и не сможет получить сертификат здоровья.

Подтверждение удаления сертификата здоровья

Далее, просмотрите сертификаты компьютера на CLIENT1, чтобы убедиться, что сертификат здоровья был удален.

-

На VISTASP1 перейдите в диалоговое окно Выполнить и введите mmc, затем нажмите ENTER.

-

В меню Файл нажмите Добавить или удалить оснастку.

-

Нажмите Сертификаты, Добавить, выберите Учетная запись компьютера, а затем нажмите Далее.

-

Убедитесь, что выбран Локальный компьютер: (компьютер, на котором запущена консоль), нажмите Завершить, а затем OK.

-

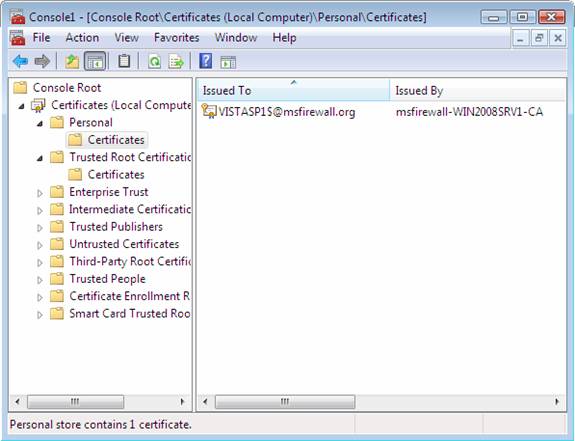

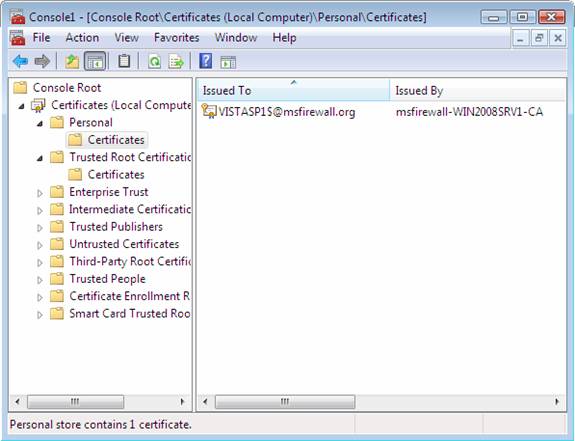

В древе консоли откройте Сертификаты (Локальный компьютер)\Личные.

-

Убедитесь, что здесь отсутствуют сертификаты.

Рисунок 9

-

Оставьте консоль сертификатов открытой для последующей операции.

Отключение требования антивирусной защиты, чтобы VISTASP1 смог снова соответствовать требованиям политики

Измените политики NAP так, чтобы VISTASP1 снова отвечал требованиям политики.

-

На WIN2008SRV1, в левой панели консоли NPS откройте NAP, а затем нажмите Валидаторы здоровья системы.

-

Дважды нажмите Windows Security Health Validator и выберите Настроить.

-

В диалоговом окне

Windows Security Health Validator во вкладке

Антивирусная защита уберите флажок с опции

Антивирусное приложение включено.

Рисунок 10

-

Нажмите OK, а затем снова OK, чтобы закрыть окно свойств валидатора Windows Security Health Validator .

-

Закройте консоль NPS.

Обновление SoH на VISTASP1

Выполните предыдущую процедуру для обновления SoH на VISTASP1 путем отключения брандмауэра Windows. Новый SoH будет запущен, и брандмауэр Windows будет автоматически включен. Поскольку теперь VISTASP1 отвечает требованиям политик NAP, ему будет предоставлен сертификат здоровья.

Просмотрите сертификаты на VISTASP1, чтобы убедиться, что сертификат здоровья восстановлен.

-

На VISTASP1, в консоли сертификатов, в древе консоли нажмите Личные.

-

Правой клавишей нажмите в панели подробностей, а затем нажмите

Обновить. Убедитесь, что сертификат здоровья присутствует.

Рисунок 11

Рисунок 12

Заключение

В этой серии статей о внедрении NAP IPsec я задался целью предоставить вам визуальный обзор многих подвижных частей, вовлеченных в решение внедрения NAP IPsec. Как вы видели, в решении есть множество компонентов, и каждый из них необходимо корректно настроить, чтобы в итоге получить работающее решение. Множество администраторов Windows озвучили свои волнения по поводу сложности внедрения политики NAP с IPsec и из-за этой обеспокоенности решили не использовать данную исключительно мощную и эффективную технологию безопасности. Обязательно повторите эту демонстрационную процедуру в своей тестовой среде, прежде чем развертывать ее в своей производственной сети, а также посещайте блог NAP постоянно, чтобы получать дополнительную информацию.

Источник www.windowsecurity.com

Смотрите также:

Exchange 2007

Если вы хотите прочитать предыдущие части этой серии статей, перейдите по ссылкам:

Проведение мониторинга Exchange 2007 с помощью диспетчера System ...

[+]

Введение

В этой статье из нескольких частей я хочу показать вам процесс, который недавно использовал для перехода с существующей среды Exchange 2003 ...

[+]

Если вы пропустили первую часть этой серии, пожалуйста, прочтите ее по ссылке Использование инструмента Exchange Server Remote Connectivity Analyzer Tool (Часть ...

[+]

Если вы пропустили предыдущую часть этой серии статей, перейдите по ссылке Мониторинг Exchange 2007 с помощью диспетчера System Center Operations ...

[+]

Если вы пропустили предыдущие части этой серии статей, перейдите по ссылкам:

Подробное рассмотрение подготовки Active Directory для Exchange 2007 (часть 1)

...

[+]

If you missed the previous parts in this article series please read:

Exchange 2007 Install and Configuration from the command line (Part ...

[+]

Инструмент ExRCA

Текущий выпуск инструмента предоставляется только в целях тестирования и оснащен 5 опциями:

Тест подключения Outlook 2007 Autodiscover

Тест подключения Outlook 2003 RPC ...

[+]

Если вы хотите прочитать предыдущие части этой серии статей, перейдите по ссылкам:

Развертывание сервера Exchange 2007 Edge Transport (часть 1)

Развертывание ...

[+]

Если вы пропустили первую статью данного цикла, пожалуйста, перейдите по ссылке: Exchange 2007 Install and Configuration from the command line (Part ...

[+]

Если вы пропустили предыдущую часть этой серии статей, перейдите по ссылке Использование интегрированных сценариев Using Exchange Server 2007 – часть ...

[+]