Если вы хотите прочесть следующую часть этой серии статей, перейдите по ссылке Многофакторная аутентификация в Windows — часть 2: Подготовка устройств в XP и Windows 2003

До настоящего момента пароли зачастую были предпочитаемым/требуемым механизмом аутентификации при получении доступа к незащищенным системам и данным. Но растущие запросы на более надежную защиту и удобство, без лишней сложности, способствуют развитию технологий аутентификации. В этой серии статей мы рассмотрим различные технологии многофакторной аутентификации, которые можно использовать в Windows. В первой части мы начнем с рассмотрения аутентификации, основанной на чипах.

В 1956, Джорж A. Миллер написал отличную статью под названием «The Magical Number Seven, Plus or Minus Two: Some Limits on Our Capacity for Processing Information» – (Магическая цифра семь, плюс или минус два: Некоторые границы нашей возможности обработки информации). В этой статье рассказывается о тех ограничениях, которые мы, будучи людьми, испытываем, когда хотим запомнить определенную информацию. Один из выводов в этой работе гласит: среднестатистический человек способен запомнить семь (7) порций информации за раз, плюс/минус два (2). Другие ученые позже пытались доказать, что обычный человек способен запомнить лишь пять (5) порций информации за раз, и опять плюс/минус два (2). Как бы там ни было, если считать данную теорию верной, то она противоречит советам по длине и сложности паролей, которые можно прочесть в различных источниках, или которые можно услышать от различных людей с повышенной чувствительностью к безопасности.

Часто говорится, что сложность – это одна из самых больших угроз для безопасности. Одна из областей, в которой можно наблюдать такую закономерность, это когда от пользователей и администраторов требуется соблюдение сложной политики паролей. Творческий подход и различные обходные методы, которые я иногда встречаю у пользователей и администраторов, когда они испытывают трудности с запоминанием своих паролей, не перестает меня удивлять. Но в то же время эта проблема практически всегда находится в пятерке первых в столе помощи. И теперь, когда Гартнер и Форрестер просчитали, что цена каждого звонка об утрате пароля в стол помощи стоит примерно $10 USD, легко провести анализ ценовой эффективности текущей политики паролей организации.

Пароли, как единственный механизм аутентификации, вполне нормальны, если длина пароля составляет более 15 символов и включает хотя бы один символ не из английского алфавита. Ключевые фразы являются примерами длинных паролей, которые пользователям проще запоминать. Это позволит быть уверенным в том, что большинство атак (rainbow), включая 8-bit атаки, не увенчается успехом именно благодаря добавленной сложности, которую придают «иностранные» символы.

Заметка: Начиная со времен Windows 2000, пароль может состоять из 127 символов.

Однако причина, по которой пароли, как единственный механизм аутентификации, не эффективны, кроется в том, что пользователи плохо умеют подбирать и запоминать хорошие, надежные пароли. К тому же пароли зачастую не защищаются должным образом. К счастью, существуют решения безопасности, которые повышают безопасность и способствуют удобству, используя короткие, легкие для запоминания пароли.

Одним из таких решений безопасности является аутентификация на основе чипов, которую часто называют двухфакторной аутентификацией. Двухфакторная аутентификация использует комбинацию следующих элементов:

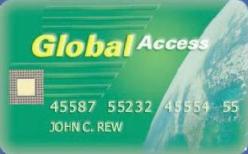

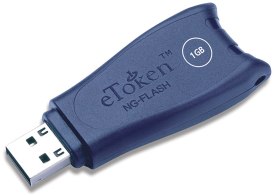

На рисунке 1 показаны два разных решения, которые по сути являются представителями одной технологии. Откровенно говоря, основная разница заключается в цене и форме, хотя каждое решение может содержать дополнительные параметры, как мы скоро увидим.

Пример смарт-карты, которая используется для удаленной аутентификации, аутентификации Windows,

физического доступа и оплаты Пример флешки USB с аутентификацией, основанной на чипе, и флеш-памятью для хранения информации.. Рисунок 1: Два примера устройств с аутентификацией, основанной на чипе

Смарт-карты, равно как и флэшки USB, имеют встроенный чип. Чип представляет собой 32-битный микропроцессор и обычно содержит 32KB или 64kb (EEPROM — электрически стираемая программируемая постоянная память) (RAM — ОЗУ) чип памяти, встроенный в смарт-карту или флэшку USB. На сегодняшний день существуют смарт-карты и флэшки USB, содержащие до 256KB оперативной памяти для надежного хранения данных.

Заметка: Когда мы говорим о хранении в этой статье, мы имеем в виду хранение на встроенном защищенном чипе, а не на самом устройстве.

Этот чип имеет маленькую ОС и немного памяти для хранения сертификатов, используемых для аутентификации. Эта ОС чипа у каждого производителя разная, поэтому вам необходимо использовать службу CSP (Cryptographic Service Provider) в Windows, которая поддерживает ОС чипа. Мы рассмотрим службу CSP в следующей статье. Решение на основе чипа имеет определенные преимущества по сравнению с другими решениями многофакторной аутентификации, так как его можно использовать для хранения сертификатов аутентификации, идентификации и подписи. Как уже было упомянуто, все защищено PIN-кодом, который дает пользователю доступ к данным, хранящимся на чипе. Поскольку организации часто поддерживают и выпускают свои собственные смарт-карты и флэшки, они также могут определять, какая политика будет ассоциироваться с этим решением. Например, будет ли карта заблокирована или с нее будут стеры данные после x количества неудачных попыток. Поскольку эти политики можно использовать в совокупности с PIN-кодом, PIN-код может быть значительно короче и проще для запоминания, безо всякого риска для безопасности. Все эти параметры хранятся на смарт-карте с момента ее выпуска. Решение на основе чипа также не восприимчиво к внешнему вмешательству, поэтому без необходимого PIN-кода, к информации (сертификаты и личная информация), хранящейся на чипе, невозможно получить доступ, а, следовательно, ее нельзя использовать в каких бы то ни было целях.

Как мы уже говорили, одно из отличий между смарт-картами и USB флэшками, это форм-фактор. Оба решения соответствуют общей задаче, касающейся двухфакторной аутентификации, но каждое решение имеет свои плюсы и минусы. Смарт-карта может использоваться для фото идентификации, так как вы можете напечатать на ней фото и имя. А USB флэшка может включать флэш-память для хранения документов и файлов. Оба устройства можно использовать для контроля физического доступа тем или иным способом. Смарт-карта может включать микросхему, магнитную полосу, штрих-коды и бесконтактные возможности, в то время как флэшка может иметь добавленную бесконтактную возможность или поддержку биометрических данных.

Заметка: Существуют другие форм-факторы, например мобильные телефоны, в которых (Subscriber Identity Module) SIM – карта может служить той же цели, что и смарт–карта или флэшка USB.

Для смарт-карты требуется смарт карт-ридер, в то время как USB флэшка может использоваться с существующим на компьютере USB портом и использовать его для эмуляции смарт карт-ридера. Смарт карт-ридеры сегодня должны использовать либо такие интерфейсы, как PC Card, ExpressCard, USB или быть встроенными, некоторые производители ноутбуков и клавиатур создали такие карт-ридеры на своих моделях. Смарт карт-ридеры считаются стандартными устройствами Windows, независимо от OС чипа, и у них есть дескриптор безопасности и PnP идентификатор. Как карт-ридеры так и USB флэшки требуют драйвера устройства Windows, прежде чем их можно будет использовать, поэтому убедитесь, что используете самые свежие драйверы, по соображениям производительности, во время двухфакторной аутентификации.

При выборе решения свое слово может сказать и начальная цена каждого устройства, однако прочие различия тоже следует принимать во внимание, например психологический фактор, сопряженный с такими решениями аутентификации. Смарт-карта и кредитная карта практически одинаковые, многие кредитные карты сегодня тоже имеют встроенные чипы. Многие компании сегодня используют смарт-карты как для физического доступа, так и для оплаты обедов и т.п. Это означает, что карта удобна и к тому же обладает денежной ценностью, а, следовательно, люди вынуждены оберегать такую карту и не забывать иметь ее при себе постоянно. Она также отлично размещается в бумажнике, что также может иметь дополнительный эффект безопасности, в зависимости от того, как на это посмотреть.

При выборе решения аутентификации на основе чипа есть некоторые вопросы и рекомендации, которые следует принять к сведению.

В следующей статье мы рассмотрим процесс подготовки Windows к поддержке устройств многофакторной аутентификации, а также дадим несколько советов по подготовке и использованию ваших смарт-карт и флэшек в Windows XP и Windows Server 2003 окружении.

Источник www.windowsecurity.com

Tags: Windows XP