Шифрованная файловая система (EFS) – это мощная опция для защиты данных, которые хранятся на компьютерах Windows. EFS бесплатна и включается в каждую ОС, начиная с Windows 2000. Повсюду наблюдаются усовершенствования технологии, и EFS в этом смысле не является исключением. С развитием технологии стало значительно проще использовать EFS для большей части среды хранения данных. Однако вам не везде может понадобиться EFS, поэтому вам необходимо сузить границы и контроль до тех рамок, в которых такая файловая система может использоваться. Таким образом, будет отличной идеей воспользоваться преимуществом групповой политики для управления EFS.

EFS имеет два уровня настройки. Первый уровень установлен на компьютерном уровне, который определяет, будет ли поддерживаться эта файловая система, и будет ли она доступна. Второй уровень – это уровень папок и файлов, этот уровень выполняет шифрование данных.

Windows 2000 (Server и Professional), Windows XP Professional, Windows Server 2003, Windows Vista и Windows Server 2008 все поддерживают шифрование данных, расположенных на компьютере. По умолчанию все эти компьютеры поддерживают шифрование данных, используя EFS. Конечно, это может быть и отрицательной характеристикой, поскольку некоторые данные или некоторые компьютеры не должны шифровать данные из-за логистики.

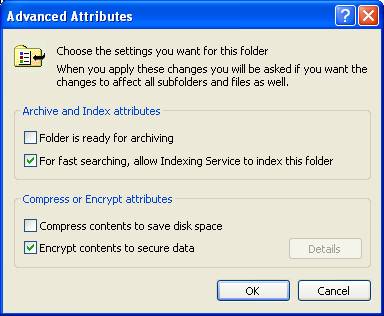

Логистика, о которой я говорю здесь, представляет собой разрешение пользователям шифровать данные. Поскольку все компьютеры поддерживают шифрование данных по умолчанию, и каждый пользователь может их зашифровать, данные могут быть зашифрованы на локальном компьютере, равно как и данные, совместно использующиеся в сети. На рисунке 1 показаны опции, при которых данные могут быть зашифрованы на компьютере Windows XP Professional.

Рисунок 1: Шифрование данных – это их свойство

Чтобы получить доступ к опции шифрования, как показано на рисунке 1, вам нужно лишь выбрать свойства файла или папки, которую вы хотите зашифровать путем нажатия правой клавишей и вызова контекстного меню «Свойства» шифруемого объекта. Затем нажать кнопку «Дополнительно» в диалоговом окне свойств, которое в свою очередь покажет диалоговое окно «Дополнительные атрибуты».

Когда компьютер присоединяется к домену Active Directory, на нем больше невозможно контролировать опцию поддержки EFS. Вместо этого данную возможность контролирует политика домена по умолчанию, хранящаяся в Active Directory. Все компьютеры, входящие в состав домена Windows Active Directory поддерживают EFS, просто входя в его состав.

Следует учесть, что домены Windows 2000 управляют этой конфигурацией в стандартной политике домена не так, как домены Windows Server 2003 и Windows Server 2008.

Контроль домена Windows 2000 над EFS

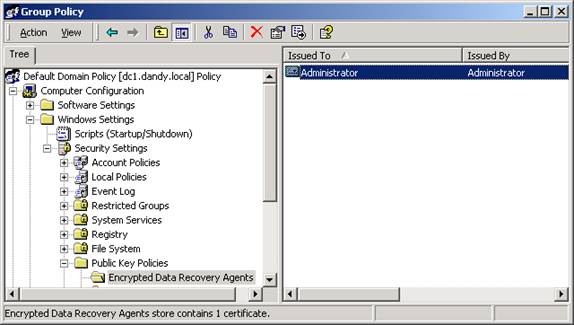

Компьютеры Windows 2000 имеют немного другую поддержку EFS, чем более поздние ОС, поэтому настройка для EFS в них отличается в стандартной политике доменов. Для Windows 2000, активация и отключение EFS основывается на сертификате агента EFS восстановления данных, включенном в стандартную политику доменов. По умолчанию, учетная запись администратора имеет такой сертификат и настраивается в качестве агента восстановления данных. Если сертификат восстановления данных отсутствует, EFS не работает.

Чтобы получить доступ к этой настройке в стандартной политике доменов, следуйте указанному пути при редактировании GPO в редакторе групповой политики:

Конфигурация компьютера\Параметры Windows\Параметры безопасности\Политики публичных ключей\Агенты восстановления зашифрованных данных

В этом месте вы увидите сертификат шифрования файлов EFS для администратора, как показано на рисунке 2.

Рисунок 2: Домены Windows 2000 отображают сертификат шифрования файлов EFS в виде имени пользователя, например «Администратор»

Эта настройка является тем, что предоставляет всем компьютерам возможность шифровать файлы. Чтобы отключить эту возможность, вам нужно просто удалить сертификацию администратора из объекта GPO. Если вы затем решите включить такую возможность на ограниченном количестве компьютеров в Active Directory, вам нужно будет следовать этим шагам:

Это предоставит компьютерам, на которые распространяется GPO, возможность использования EFS для данных, хранящихся на этих компьютерах.

Контроль доменов Windows 2003 и 2008 над EFS

Более новые домены и ОС (все, которые вышли после Windows 2000) поддерживают EFS примерно так же, но имеют свои специфические отличия.

Таким образом, для доменов Windows 2003 и 2008 вам понадобится другой набор заданий, чтобы контролировать EFS на компьютерах, входящих в такие домены. Однако настройка все еще находится в стандартной политике доменов. Здесь вам понадобится следующий путь:

Конфигурация компьютера\Параметры Windows\Параметры безопасности\Политики публичных ключей\Шифрованная файловая система

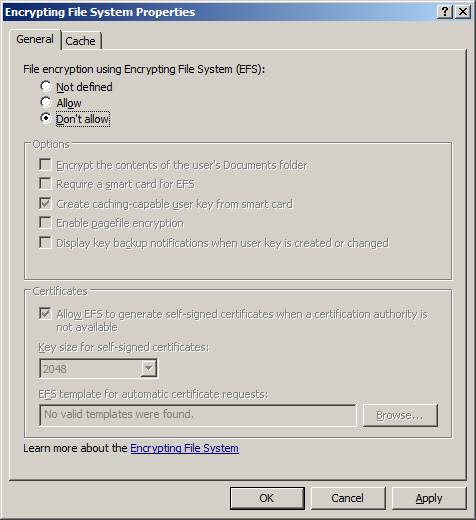

Теперь, вместо преобразования агента восстановления данных, вам нужно правой клавишей нажать по вкладке EFS. Из появившегося меню опций выберите «Свойства». Здесь вы увидите строку на вашем домене Windows 2003, которая гласит ‘Разрешить пользователям шифровать файлы, используя Encrypting File System (EFS)’. Домены Windows Server 2008 радикально поменяли интерфейс, обеспечивая многогранную поддержку EFS на этой странице свойств, как показано на рисунке 3.

Рисунок 3: Windows Server 2008 обеспечивает многогранный контроль над EFS

Обратите внимание, что на вкладке «Общие» есть противоположенная кнопка с названием ‘Не разрешать’. Этот параметр может использоваться для отключения поддержки EFS на всех компьютерах домена. Также обратите внимание на то, что в этом диалоговом окне доступно множество других параметров контролирования EFS.

Вы также можете указывать определенные компьютеры в домене, следуя шагам, описанным выше в разделе о домене Windows 2000.

EFS является очень мощной и полезной опцией. Она может шифровать данные, хранящиеся на компьютерах Windows. Шифрование поможет защитить данные от пользователей или хакеров, пытающихся получить к ним доступ, но не имеющих возможности расшифровать эти данные. EFS представляет собой процесс из двух шагов, во-первых EFS необходимо активировать на компьютере. Эта опция может контролироваться с помощью групповой политики, либо когда компьютер включается в домен. Администраторы имеют право активировать или отключить EFS на любом компьютере домена с помощью настройки GPO. При отключении EFS для всех компьютеров и последующем создании и настройке нового объекта GPO только определенные компьютеры смогут использовать EFS.

Источник www.windowsecurity.com

Tags: Windows Vista, Windows XP