Когда вы учитываете безопасность, защиту сети, защиту корпоративных данных или подобные вопросы в вашей корпоративной сети, вы должны задумываться о том, как контролировать переносные приводы USB и жесткие диски. Если пользователи могут вынести USB накопители за пределы офиса в своих карманах, скопировав практически любой файл на них, затем вставить эти накопители в свой рабочий компьютер и скопировать или выполнить на нем файл с накопителя, то потенциальная подверженность атаке или вирусам значительно возрастает. До настоящего времени контролирование USB приводов было ограниченным, неудобным и в большинстве случаев все USB подвергались влиянию, если вы хотели контролировать USB приводы. Однако компания Microsoft пришла на помощь путем добавления Device Installation Restrictions (ограничения установки устройств) для контролирования USB устройств в Windows Vista. Эти параметры просты в настройке, контролировании и очень мощные, поскольку устанавливаются они с помощью групповой политики.

Прежде чем мы сможем рассмотреть опции и шаги по ограничению USB накопителей, мы должны разбить USB накопители на два различных сценария. Первый сценарий очень прост, поскольку он относится к компьютерам, которые никогда прежде не видели USB накопителей. В такой ситуации на компьютере не установлены никакие USB приводы. Подобным сценарием будет ситуация, в которой у вас есть USB привод (который вы желаете ограничить), но который еще не устанавливался на компьютер ранее, хотя различные USB накопители уже устанавливались. В этом случае USB привод, который вы хотите ограничить, никогда не устанавливался, поэтому вы можете контролировать установку этого USB привода и его драйвера.

Вторым сценарием будет ситуация, в которой USB привод уже установлен. В этом случае USB накопитель уже настроен в системном реестре, а предназначенный для него драйвер был скопирован на компьютер.

Для тех, кто еще не использует Windows Vista, или желает проверить процесс контролирования установки USB устройств на Windows 2000 или Windows XP, я хочу поделиться возможностями, которые у вас есть для этих ОС. Этот процесс позволяет вам управлять USB устройствами, но не настолько просто устанавливать или контролировать по сравнению с новой возможностью управления USB приводами с помощью групповой политики.

Для Windows 2000 и XP вам потребуется изменить разрешения существующих файлов для ограничения установки USB накопителей. Это будут два файла USBSTOR.PNF и USBSTOR.INF, которые расположены в папке %systemroot%\inf. Чтобы запретить установку USB устройств, вам потребуется изменить безопасность на каждом файле. Чтобы изменить параметры безопасности для каждого файла, правой клавишей нажмите на файле, затем выберите свойства. В окне свойств выберите вкладку Безопасность. Затем выберите имя группы, к которой пользователь(и) принадлежит (для которого вы хотите запретить установку USB накопителей), а затем выберите опцию Запретить – Полный доступ, как показано на рисунке 1.

Рисунок 1: Настройка имени группы на запрещение разрешений полного доступа к обоим файлам

Для компьютеров Windows Vista вы можете использовать параметры объектов групповой политики для запрещения установки USB приводов. Этот метод предоставляет очень четкий способ контролирования отдельных USB устройств. Этот способ не является ситуацией ‘все или ничего’, как многие другие варианты. Для этого метода вам нужно будет обнаруживать USB ID устройства. Затем ID будет использоваться в политике для контролирования USB устройства. Еще одним преимуществом групповой политики является то, что вы можете либо запретить, либо разрешить USB устройство. Вы сможете создавать собственный список разрешенных и запрещенных USB устройств.

Для использования обнаружения USB ID нужно его установить. Здесь вам понадобится тестовый компьютер, на который можно будет устанавливать устройство.

Ниже представлены шаги, которым нужно следовать, чтобы обнаружить USB ID устанавливаемого устройства.

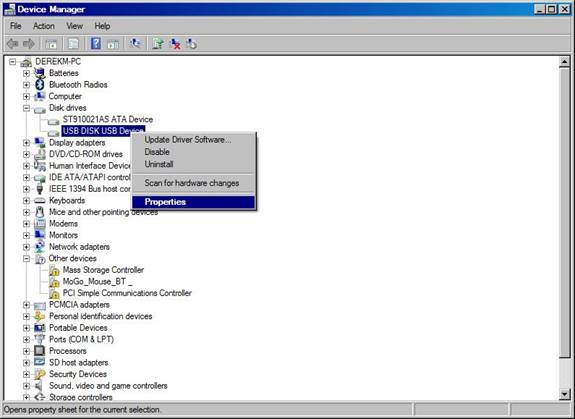

Рисунок 2: Выбор Свойств вашего устройства хранения USB в диспетчере устройств

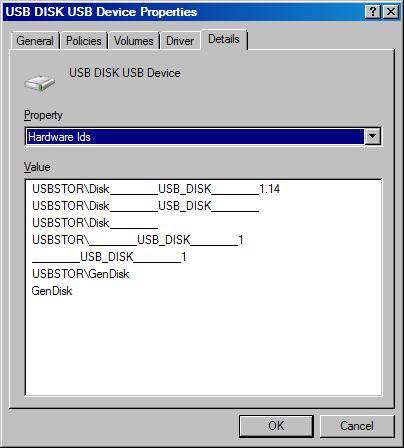

Рисунок 3: GUID класса устройств – это то, что вы используете для ID оборудования в политике

Используя этот USB ID вы можете создавать и настраивать GPO. Для настройки GPO на включение USB ID и ограничение установки устройства, проделайте эти шаги на компьютере, на котором устройство USB не установлено.

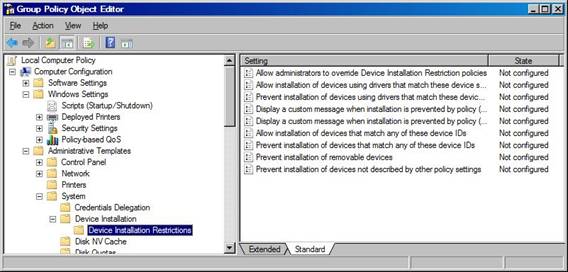

Рисунок 4: Вы настраиваете политики во вкладке ограничения установки устройств для управления USB устройствами

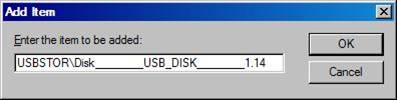

Рисунок 5: Вводимая информация политики ограничения установки устройств использует ID устройства

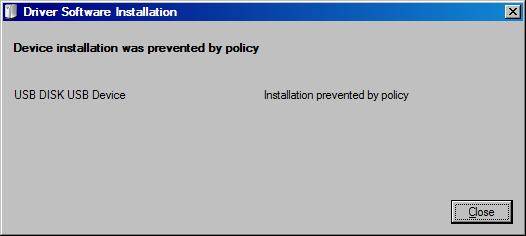

Теперь, когда ваша политика задана, вы можете протестировать установку USB привода. Когда вы вставляете USB накопитель в компьютер, на котором настроили GPO, у вас должен появиться отчет об ошибке, как показано на рисунке 6. Вам нужно лишь нажать на ярлыке этого сообщения, чтобы открыть диалоговое окно.

Рисунок 6: Если политика запрещает установку устройства, отображается сообщение

Если вы хотите пойти дальше, вы можете настроить собственное оповещение. Существует две политики (Отображать пользовательское сообщение, когда установка запрещена политикой) над предотвращением USB IDs, которые можно посмотреть на рисунке 4.

Заметка: Если устройство уже установлено, политика не будет запрещать его запуск. Вам нужно будет деинсталлировать драйвер этого устройства, чтобы политика работала, или вы можете использовать опции, перечисленные выше для компьютеров с ОС pre-Vista. Однако если вы используете вышеупомянутую опцию запрета после установки драйвера, она будет запрещать установку ВСЕХ USB накопителей.

Для второго сценария, вам нужно учесть ситуацию, когда USB устройства уже были установлены. Для этого сценария у вас есть две опции. Одна из них – это деинсталляция USB накопителя, которая вернет компьютер в состояние отсутствия USB накопителя – поскольку это может быть очень сложным или невыполнимым заданием в большой корпоративной сети, вам нужна альтернатива.

Второй вариант – это работа с системным реестром. Не бойтесь, вы сможете изменить системный реестр, не вызвав повреждений системы! Благодаря изменениям реестра вы сможете вносить изменения вручную, с помощью сценария или используя групповую политику для установки параметра. В этом случае, я бы предложил использовать групповую политику. Вы можете использовать новую привилегию реестра или вы можете изменить ADM шаблон. Я покажу вам, как должен выглядеть ADM шаблон ниже. Настройка политики привилегии реестра из информации в ADM шаблоне будет супер простой! Для создания ADM шаблона просто скопируйте текст, приведенный ниже, в блокнот и сохраните файл с ADM расширением, убедившись, что у вас не стоит .txt расширение файла. Далее, просто импортируйте ADM шаблон в GPO, используя редактор Group Policy Management Editor. Шаги для импортирования ADM шаблона в GPO можно найти в статье http://technet.microsoft.com/en-us/magazine/cc162497.aspx as well as from the Group Policy Resource Kit.

CLASS MACHINE CATEGORY «Braincore.net USB Storage Drive Restriction» POLICY «How do you want USB Drives to Behave?» #if version >= 3 EXPLAIN «Policy to disable USB removable storage» #endif KEYNAME SYSTEM\CurrentControlSet\Services\USBSTOR VALUENAME Start VALUEON NUMERIC 3 VALUEOFF NUMERIC 4 END POLICY END CATEGORY

USB устройства можно контролировать на компьютерах Windows 2000, XP и Vista. Вы можете контролировать устройства, ограничивая их установку, если они не устанавливались ранее, или вы можете ограничить их использование, если они уже установлены. Для Windows 2000 и XP у вас есть другие способы ограничения установки USB по сравнению с Windows Vista. Windows Vista использует GPO, где для Windows 2000/XP требуется изменение разрешений файлов. Если устройство уже установлено, вам нужно изменить системный реестр, чтобы ограничить его использование. Этот метод может быть выполнен вручную, с помощью сценария или с помощью групповой политики. Теперь, когда у вас есть арсенал для управления USB накопителями, ваша сеть должна стать немного безопаснее и более защищенной.

Источник www.windowsecurity.com

Tags: mac, Windows Vista, Windows XP