Установка сервера IPsec Server и изоляции домена с помощью групповой политики Windows Server 2008 (часть 2)

Published on Февраль 4, 2009 by Support · Комментариев нет

Если вы пропустили предыдущую часть этой серии статей, перейдите по ссылке Установка сервера IPsec Server и изоляции домена с помощью групповой политики Windows Server 2008 (часть 1).

В первой части этой серии статей о том, как использовать внедрение IPsec с политиками здоровья NAP, я описывал примерную сеть и выделил основные шаги, необходимые для работы политики внедрения NAP с IPsec. В качестве напоминания здесь приведен список основных шагов, необходимых для получения рабочего решения:

- Настройка контроллера домена

- Установка и настройка сервера сетевой политики NPS, центра регистрации здоровья и подчиненного ЦС

- Настройка политики внедрения NAP IPsec на сервере NPS

- Настройка VISTASP1 и VISTASP1-2 для тестирования

- Тестирование сертификата здоровья и конфигурации автоисправления (Auto-remediation)

- Проверка политики внедрения NAP на VISTASP1

- Настройка и тестирование политик IPsec

В первой части этой серии статей мы начали с рассмотрения шагов, необходимых для настройки контроллера домена в нашей среде внедрения NAP с IPsec. В этой части мы перейдем ко второму шагу, коим является установка и настройка сервера NPS, центра регистрации здоровья (Health Registration Authority) и подчиненного центра сертификации (subordinate CA).

Установка и настройка NPS, центра регистрации здоровья и подчиненного ЦС

Теперь мы перенесем наше внимание на сервер сетевой политики NPS. Машина сервера NPS выполняет роль сервера RADIUS. NPS – это новое название предыдущего сервера Microsoft Internet Access Server (IAS). Новый сервер NPS на самом деле состоит из двух компонентов: компонент RADIUS (который включает новую поддержку NAP) и компонент RRAS. Нас не интересует компонент RRAS в этой статье, поэтому мы не будем его устанавливать или настраивать.

Нам нужно сделать следующее, чтобы установить и настроить сервер NPS, а также центр регистрации здоровья и подчиненный CA на этой машине:

- Добавить сервер сетевой политики в группу NAP Exempt

- Перезагрузить сервер NPS

- Запросить сертификат компьютера для NPS

- Посмотреть сертификаты компьютера и здоровья, установленные на Network Policy Server

- Установить NPS, центр регистрации здоровья и подчиненный CA

- Настроить подчиненный CA на сервере NPS

- Включить разрешения, чтобы центр регистрации здоровья мог запрашивать, издавать и управлять сертификатами

- Настроить центр регистрации здоровья на использование подчиненного CA для издания сертификатов здоровья

Теперь давайте детально рассмотрим каждый шаг.

Добавление NPS в группу NAP Exempt

Нам нужно сделать компьютер WIN2008SRV1 членом группы NAP Exempt, чтобы он мог автоматически регистрировать сертификат здоровья, который мы для него создали. Это позволит данной машине, которая будет действовать в качестве сервера политики NAP и центра регистрации здоровья, взаимодействовать с машинами, находящимися в защищенной сети, даже если эти машины не подвергаются требованиям NAP.

Выполните следующие шаги на контроллере домена WIN2008DC:

- На WIN2008DC перейдите в меню Пуск, выберите Администрирование, а затем нажмите Пользователи и компьютеры Active Directory.

- В левой панели консоли Пользователи и компьютеры Active Directory разверните вкладку msfirewall.org. Перейдите по вкладке Пользователи.

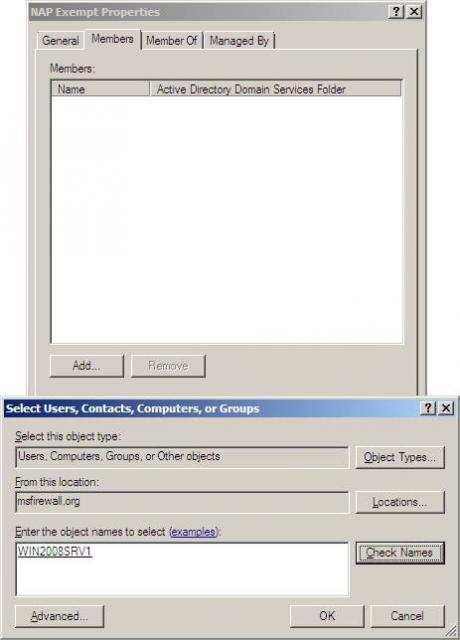

- Дважды нажмите на группе NAP Exempt в правой панели консоли.

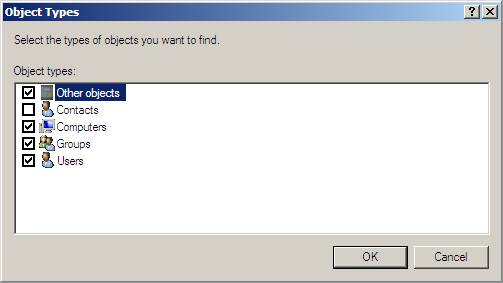

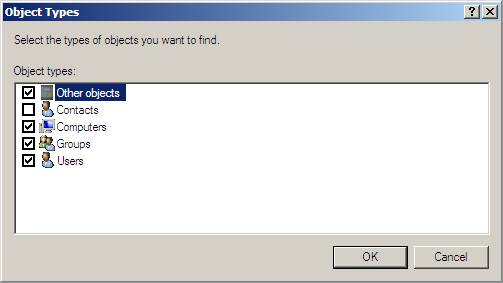

- Нажмите по вкладке Члены, выберите Добавить, нажмите Типы объектов, выберите опцию Компьютеры, а затем нажмите OK.

Рисунок 1

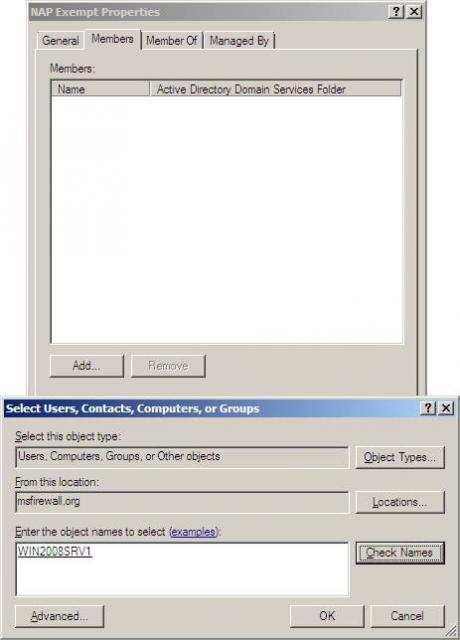

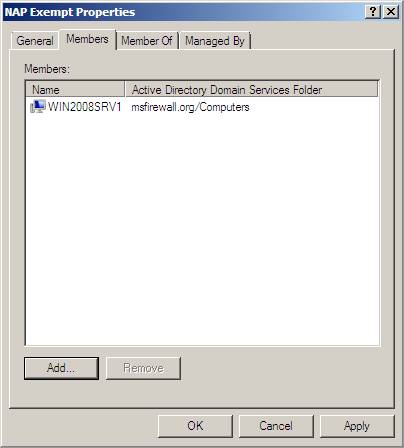

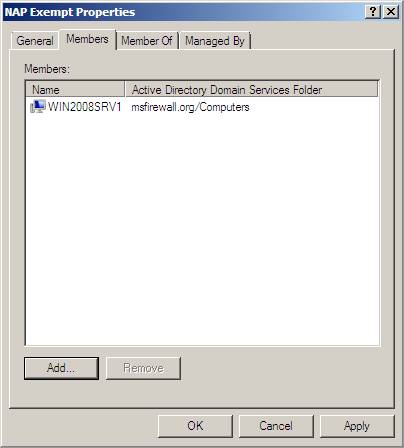

- В окне Ввод имени объектов для выбора (примеры) впишите WIN2008SRV1, а затем нажмите Проверка имен. Нажмите OK и OK в диалоговом окне Свойства NAP Exempt.

Рисунок 2

Рисунок 3

- Закройте консоль Пользователи и компьютеры Active Directory.

Перезагрузка NPS

Чтобы активировать новые параметры принадлежности к домену и группе безопасности, перезагрузите WIN2008SRV1.

- Перезагрузка WIN2008SRV1.

- После перезагрузки компьютера войдите от имени учетной записи администратора.

Запрос сертификата компьютера для NPS

Машине WIN2008SRV1 понадобится сертификат компьютера для поддержки SSL соединения с сервером. SSL соединение исходит от NAP клиентов, когда они подключаются к веб серверу центра регистрации здоровья на машине NPS сервера. Обратите внимание, что в этом примере NPS сервер и центр регистрации здоровья находятся на одной машине. Это необязательная конфигурация ‘ можно расположить центр регистрации здоровья и сервер NPS на разных машинах. В этом случае нужно будет установить NPS службу на HRA машине и настроить эту машину так, чтобы она была RADIUS proxy, так как HRA – это сервер сетевого доступа в данном сценарии, а он должен иметь возможность информировать службу NPS о статусе клиента.

Выполните следующие шаги на машине WIN2008SRV1 NPS:

- На машине WINS2008SRV1 перейдите в меню Пуск, выберите Выполнить, введите mmc и нажмите ENTER.

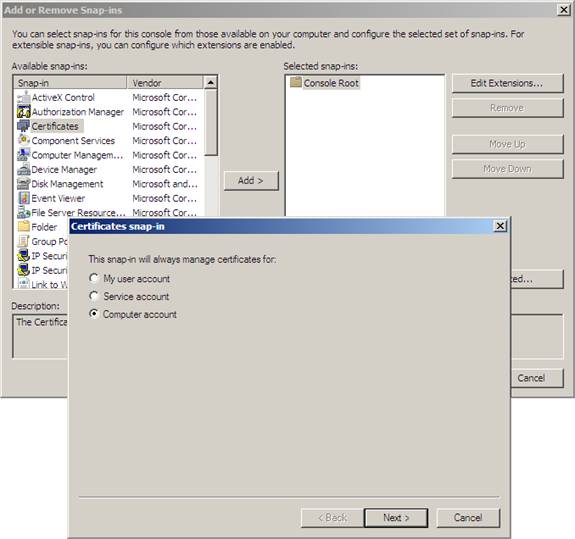

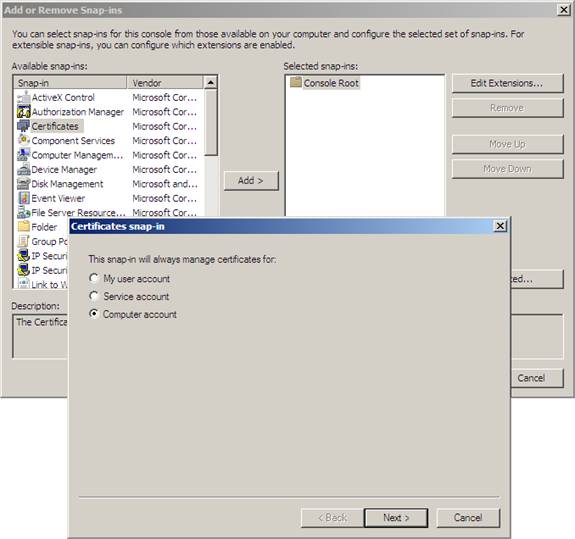

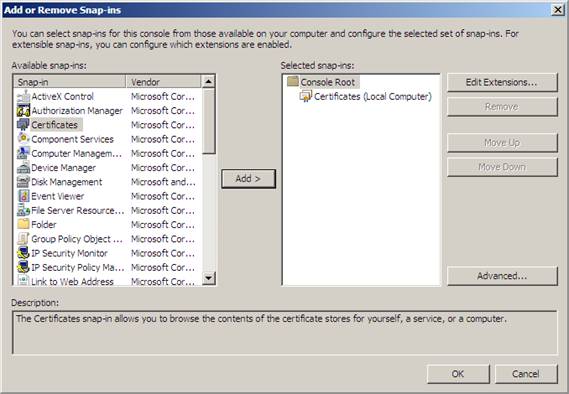

- Нажмите Файл, а затем выберите Добавить или удалить оснастку.

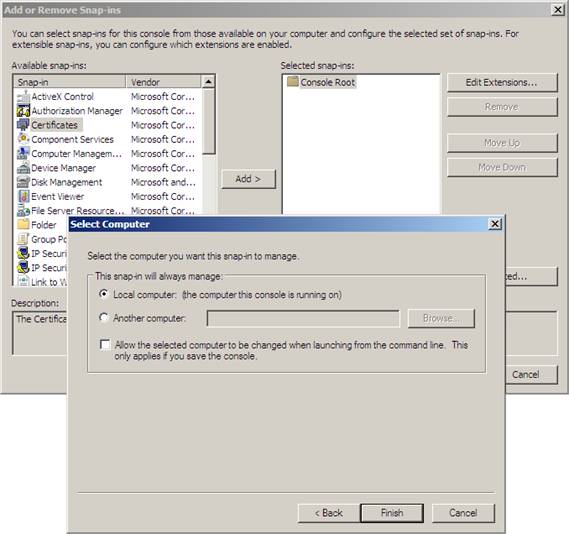

- В диалоговом окне Добавление или удаление оснастки нажмите Сертификаты, а затем нажмите Добавить. В диалоговом окне Оснастка сертификатов выберите опцию Учетная запись компьютера и нажмите Далее.

Рисунок 4

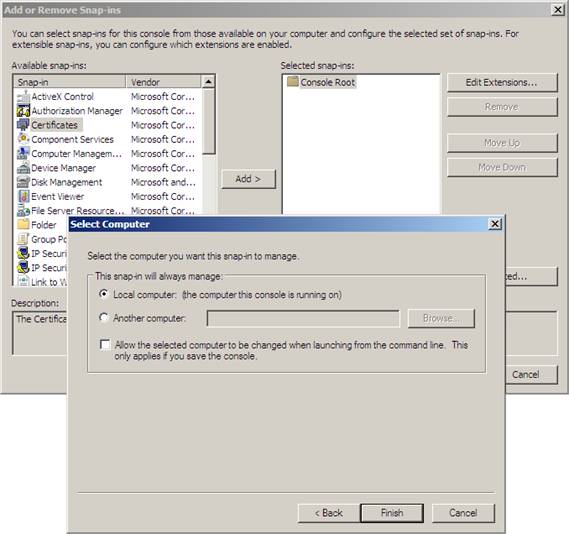

- В диалоговом окне Выбор компьютера выберите опцию Локальный компьютер и нажмите Завершить.

Рисунок 5

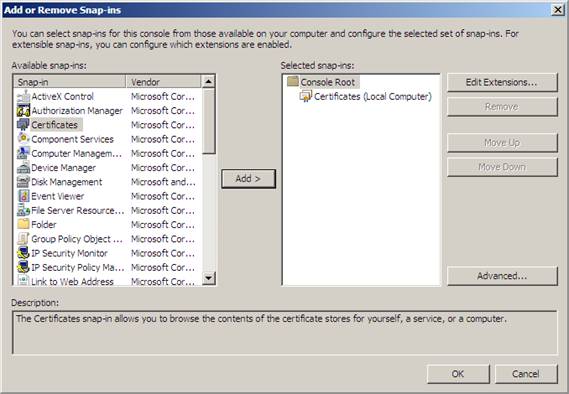

- Нажмите OK в диалоговом окне Добавление или удаление оснасток.

Рисунок 6

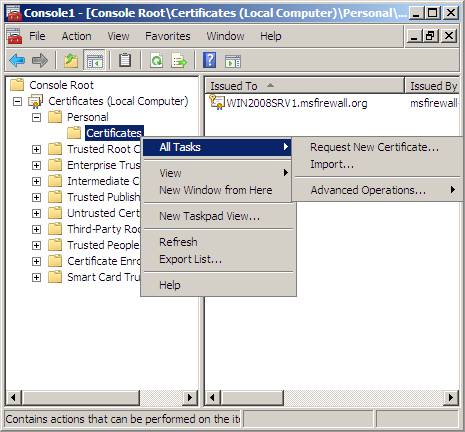

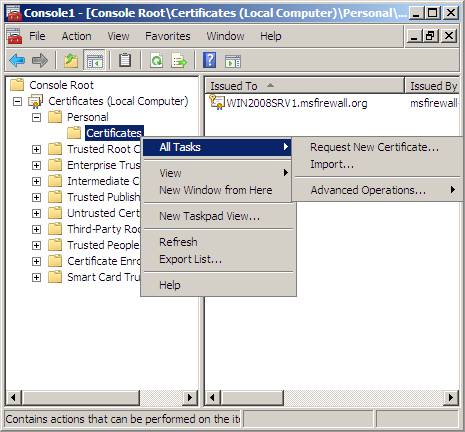

- В консоли Сертификаты разверните вкладку Сертификаты (Локальные компьютеры), а затем вкладку Личные. Нажмите на вкладке Сертификаты, затем правой клавишей нажмите на ней, выберите Все задачи, а затем Запросить новый сертификат.

Рисунок 7

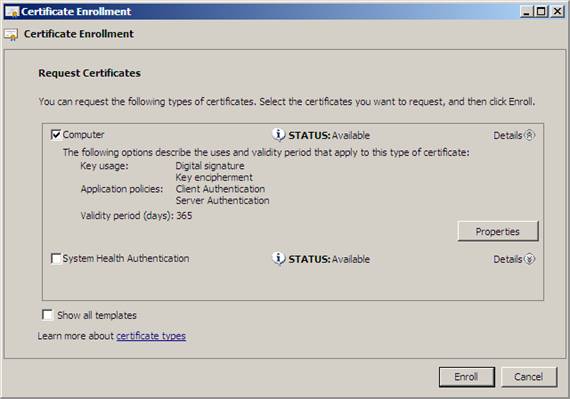

- Нажмите Далее на странице Регистрация сертификата.

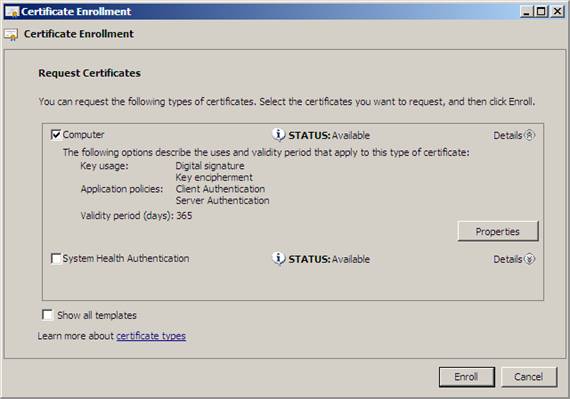

На странице Запрос сертификатов у вас появится список шаблонов сертификатов, которые доступны для этого компьютера. Обратите внимание на то, что хотя шаблоны сертификатов доступны, это только те шаблоны, которые доступны для этого компьютера на основе разрешений, настроенных в шаблонах сертификатов. Поставьте галочку в строке Компьютеры и нажмите Внести (Enroll). Обратите внимание, что все подробности о сертификате вы можете посмотреть, нажав на кнопку Свойства.

Рисунок 8

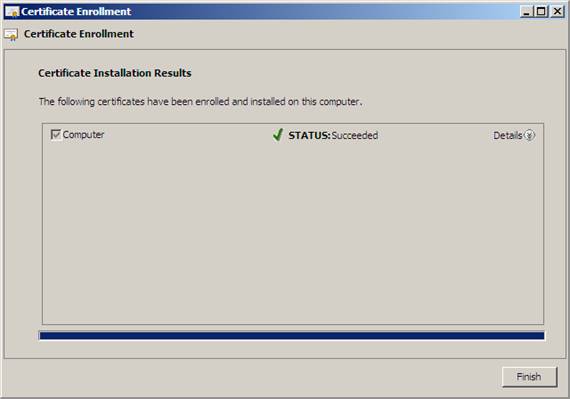

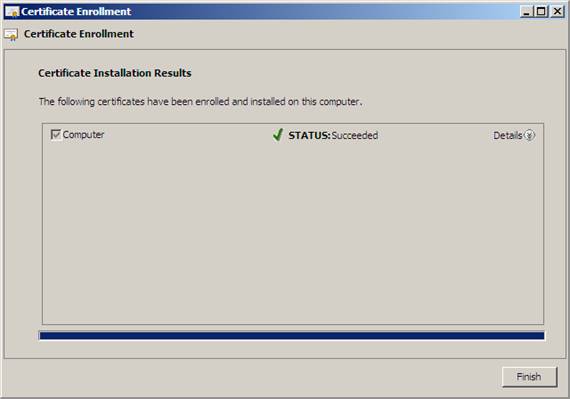

- Нажмите Завершить в диалоговом окне Результаты установки сертификатов .

Рисунок 9

- Оставьте окно консоли открытым для следующей процедуры.

Рисунок 10

Просмотр сертификата компьютера и здоровья, установленного на NPS

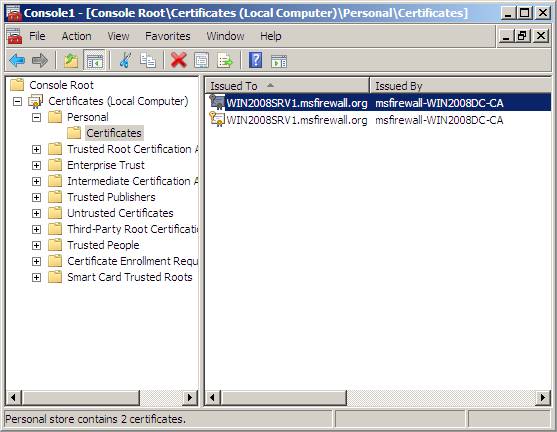

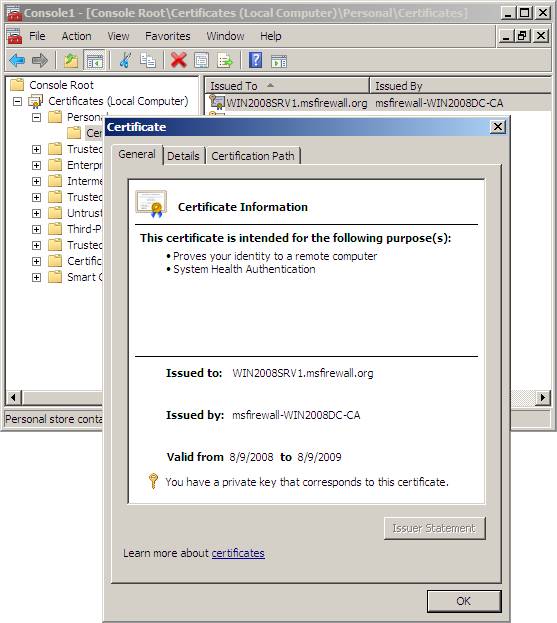

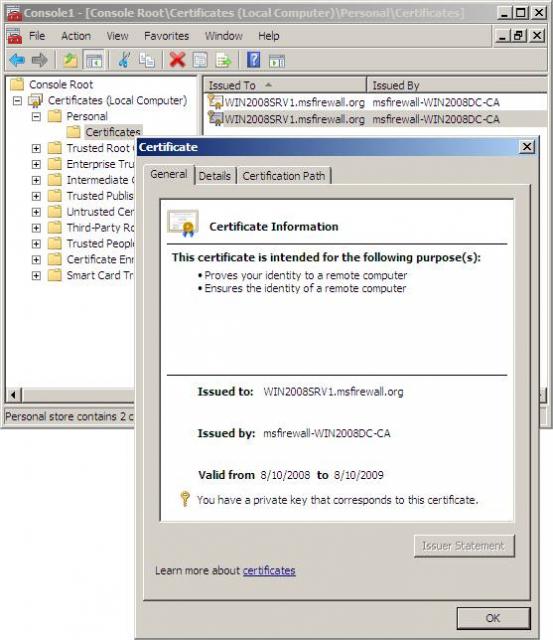

Далее нужно убедиться в том, что на WIN2008SRV1 есть SSL сертификат и сертификат NAP исключения.

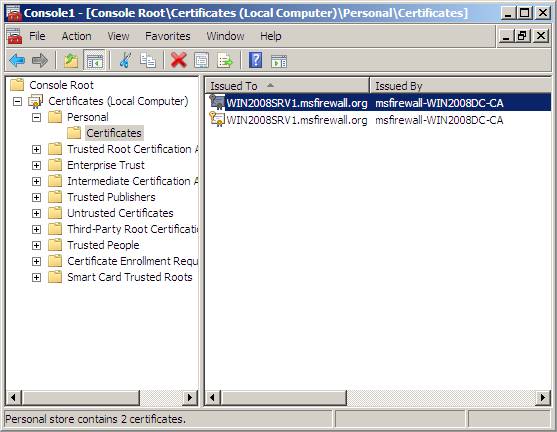

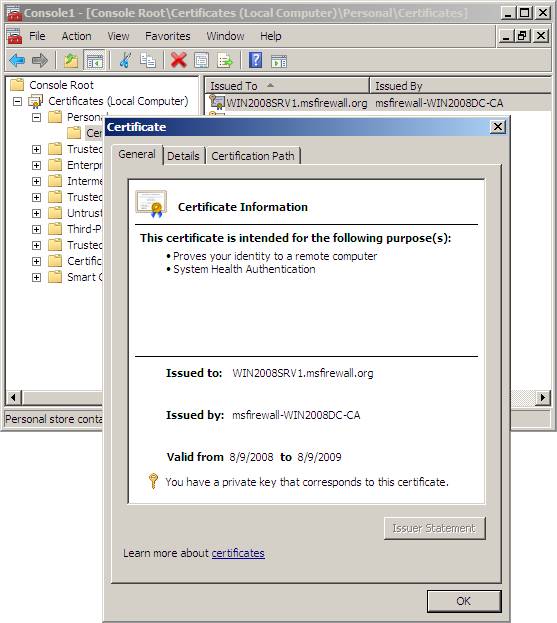

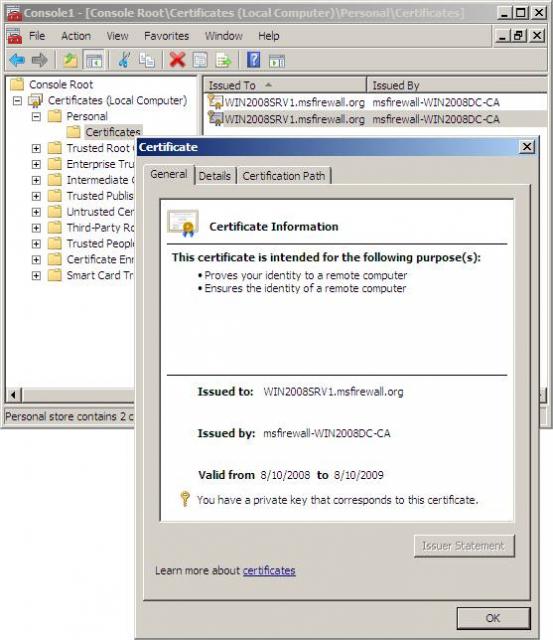

- В левой панели консоли Сертификаты откройте Сертификаты (Локальный компьютер)\Личные\Сертификаты. В правой панели убедитесь, что сертификат был автоматические зарегистрирован сервером WIN2008SRV1 с Намеренными целями (Intended Purposes) Аутентификации здоровья системы и Аутентификации клиента. Этот сертификат будет использоваться для IPsec исключения NAP клиентов.

Рисунок 11

- В правой панели убедитесь, что сертификат был зарегистрирован с Намеренными целями Аутентификации клиентов и Аутентификации сервера. Этот сертификат будет использоваться для SSL аутентификации на стороне сервера.

Рисунок 12

- Закройте консоль Сертификаты. Если у вас появилось окно с вопросом «Вы хотите сохранить параметры», выберите Нет.

Установка ролей NPS, Health Registration Authority и Subordinate Certificate Server

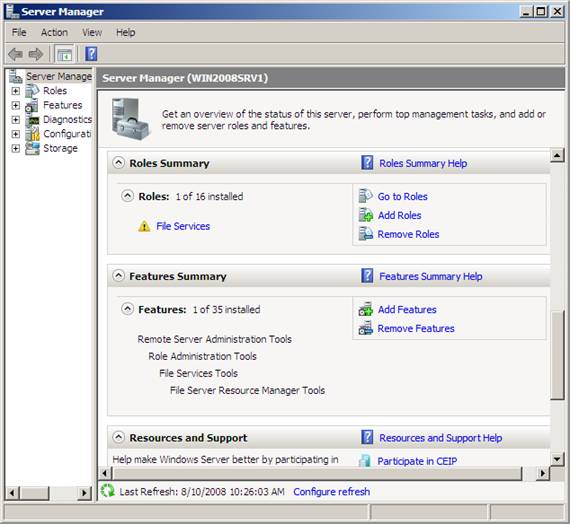

Далее, устанавливаем роль служб, чтобы сделать WIN2008SRV1 сервером политики здоровья NAP, сервером внедрения NAP и сервером NAP CA.

Выполните следующие шаги на машине WIN2008SRV1:

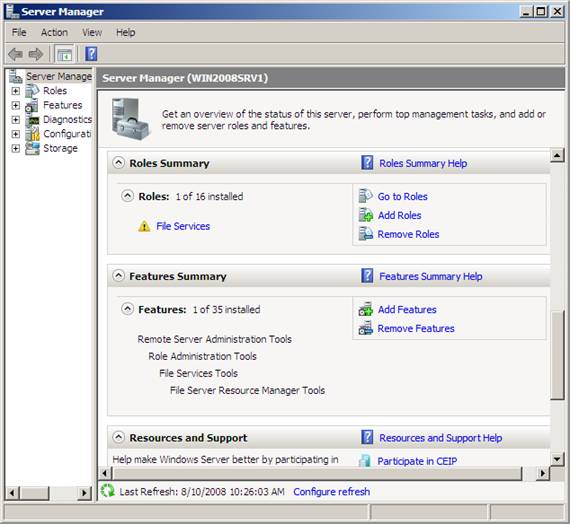

- В Диспетчере сервера во вкладке Обзор ролей нажмите Добавить роли, а затем нажмите Далее.

Рисунок 13

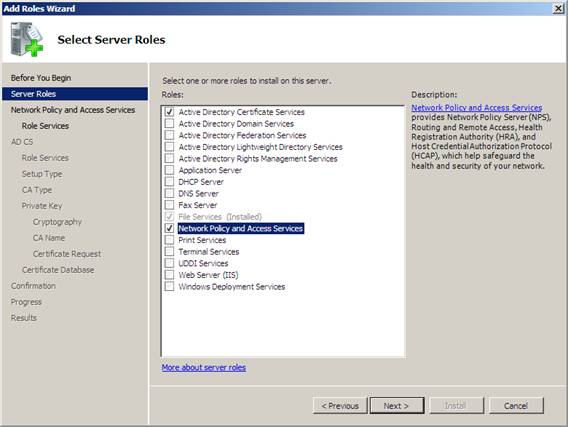

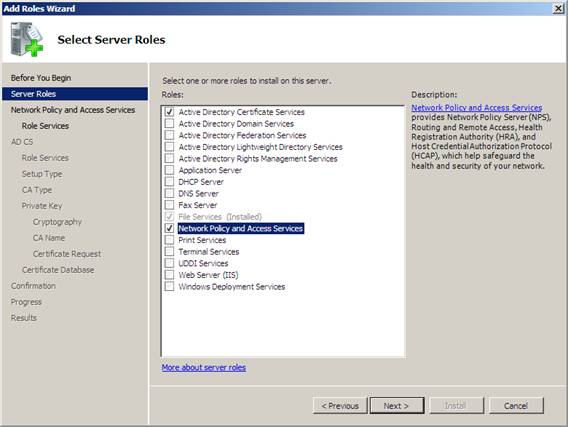

- На странице Выбор роли сервера отметьте опции Служба сертификатов Active Directory и Службы сетевой политики и доступа, а затем дважды нажмите Далее.

Рисунок 14

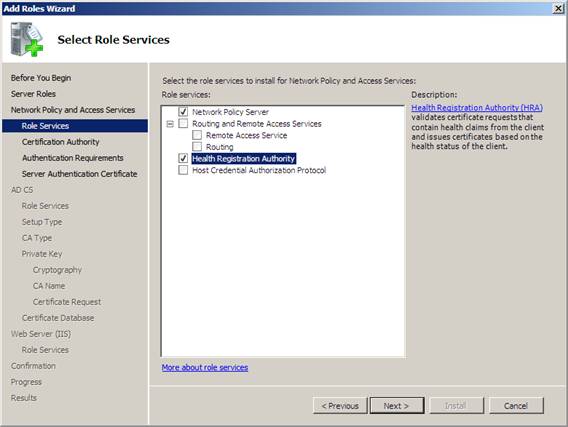

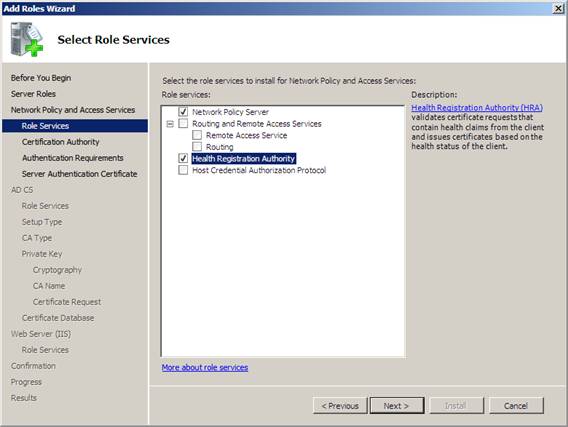

- На странице Выбор ролей служб отметьте опцию Центр регистрации здоровья, нажмите Добавить требуемую роль службы в окне мастера добавления ролей Add Roles Wizard, а затем нажмите Далее.

Рисунок 15

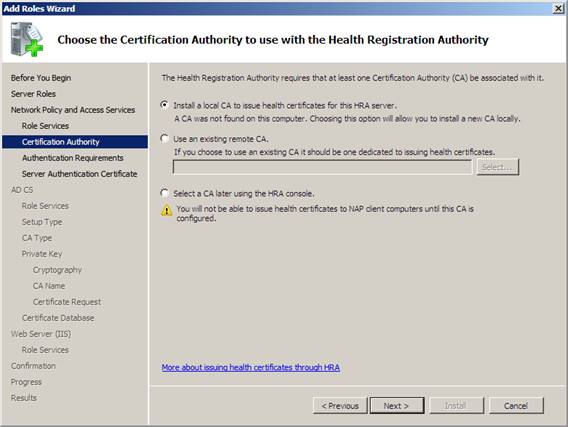

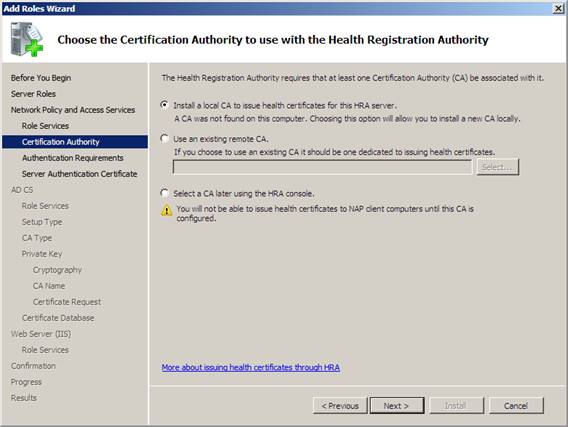

- На странице Выбор центра сертификации для использования с центром регистрации здоровья выберите Установить локальный центр сертификации для издания сертификатов здоровья для этого HRA сервера, а затем нажмите Далее.

Рисунок 16

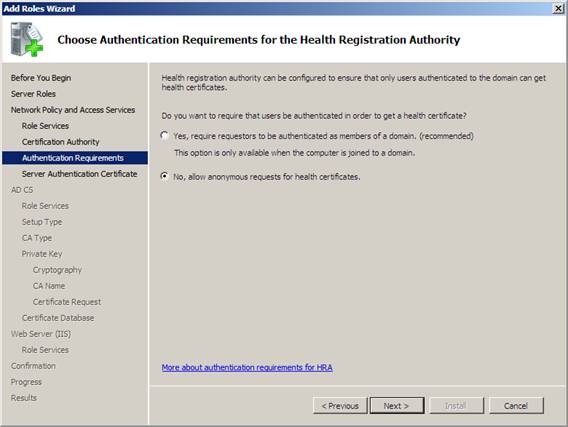

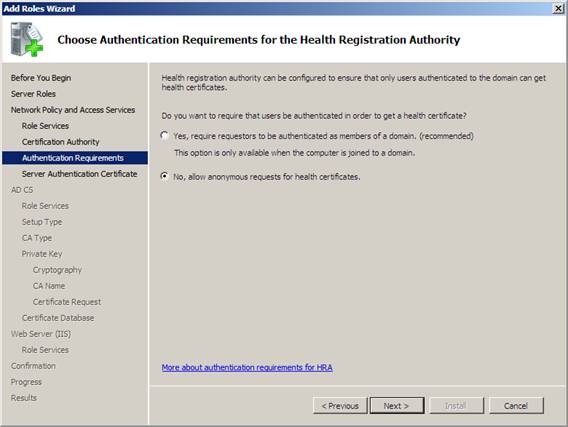

- На странице Выбор требований аутентификации для центра регистрации здоровья выберите Нет, разрешать анонимные запросы для сертификатов здоровья, а затем нажмите Далее. Этот выбор позволяет компьютерам регистрироваться с помощью сертификатов здоровья в средах рабочих групп. Мы рассмотрим пример компьютера рабочей группы, получающего сертификат здоровья, позже.

Рисунок17

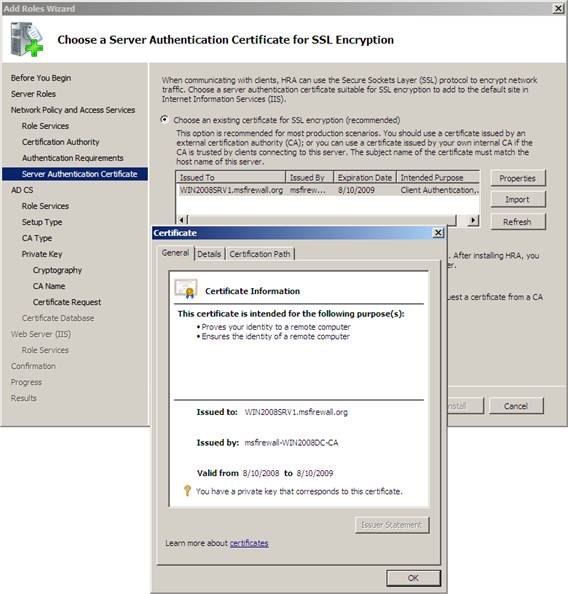

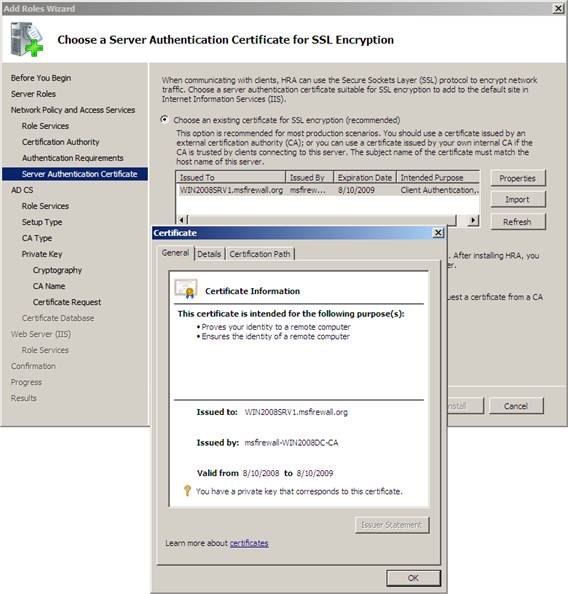

- На странице Выбор сертификата аутентификации сервера для SSL шифрования выберите опцию Выбрать существующий сертификат для SSL шифрования (рекомендуется), нажмите на сертификате, отображенном под этой опцией, а затем нажмите Далее.

Заметка: Вы можете посмотреть свойства сертификатов в хранилище сертификатов локального компьютера путем нажатия на сертификате, выбора Свойств, а затем нажав вкладку Подробно. Сертификат, используемый для SSL аутентификации должен иметь значение поля Субъект (Subject), которое соответствует полному доменному имени HRA сервера (например, NPS1.Contoso.com), а также в поле Улучшенное использование ключа (Enhanced Key Usage) значение Аутентификация сервера. Сертификат также должен быть издан корневым центром сертификации, которому доверяют клиентские компьютеры.

Рисунок 18

- На странице Введение в службу сертификатов Active Directory нажмите Далее.

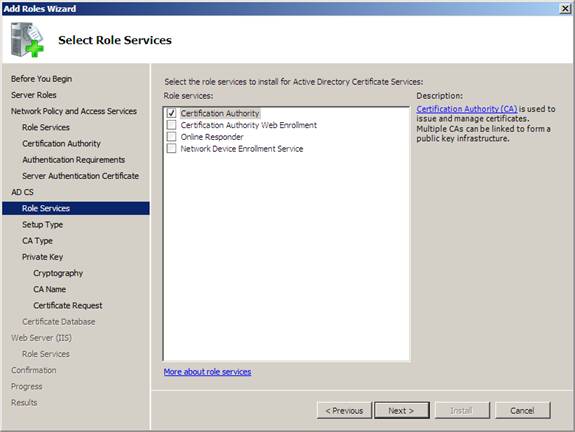

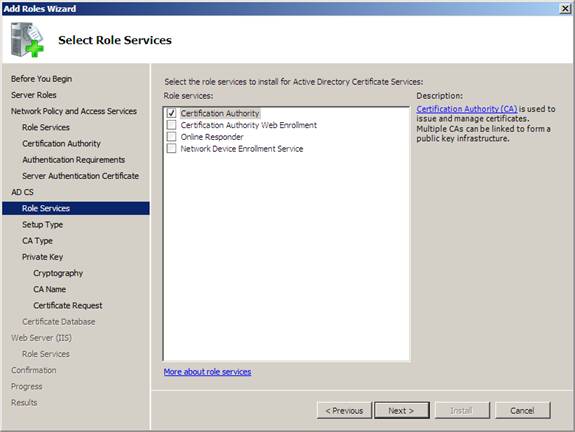

- На странице Выбор роли служб убедитесь, что опция Центр сертификации (Certification Authority) отмечена, а затем нажмите Далее.

Рисунок 19

- На странице Указание типа установки выберите опцию Отдельная и нажмите Далее.

Рисунок 20

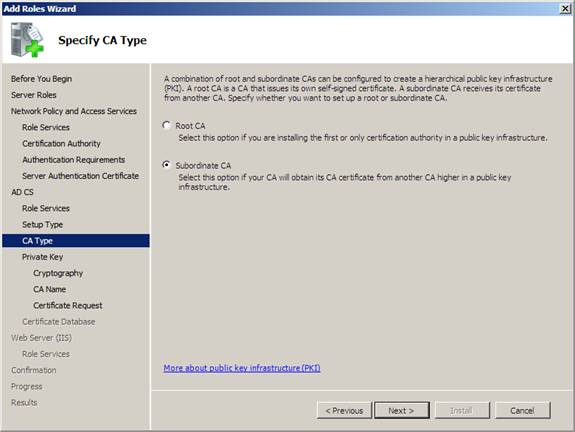

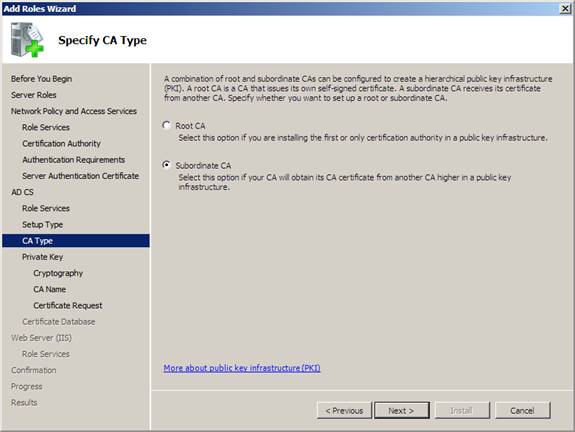

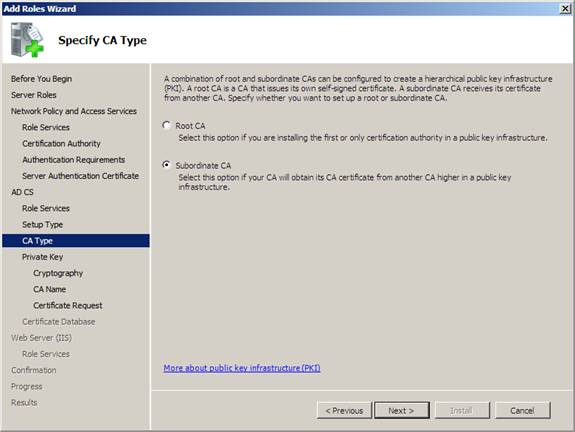

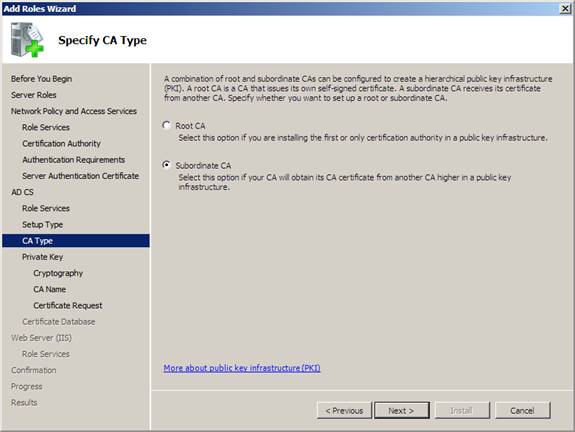

- На странице Указание типа CA выберите Подчиненный CA, а затем нажмите Далее. Мы используем подчиненный CA, так как это более безопасный вариант, поскольку он дает нам возможность отзыва сертификатов подчиненного CA на уровне корневого CA. Подчиненный CA отвечает за издание сертификатов, в то время как работой коревого CA является подпись сертификатов, издаваемых подчиненными CAs. Это позволяет вам использовать много подчиненных центров сертификации и один корневой CA. В производственной среде, ваш корневой CA, скорее всего, будет работать в автономном режиме, и переводиться в режим онлайн лишь для того, чтобы подписывать сертификаты новых подчиненных CAs.

Рисунок 21

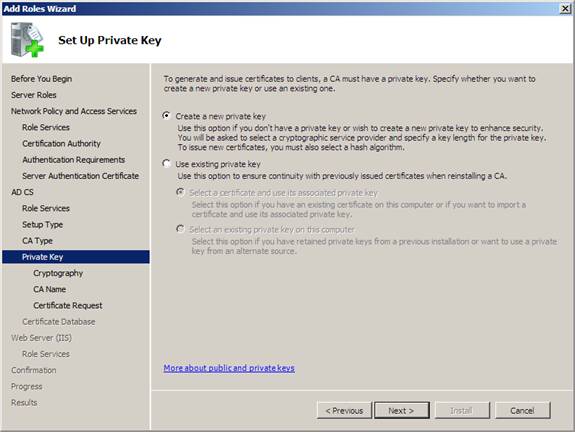

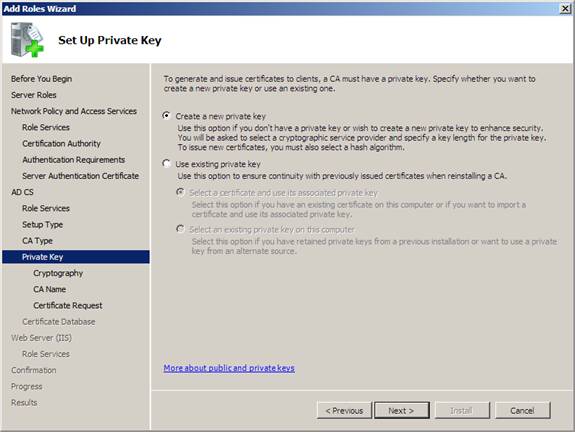

- На странице Настройка частного ключа выберите опцию Создать новый частный ключ, а затем нажмите Далее.

Рисунок 22

- На странице Настройка криптографии для CA нажмите Далее.

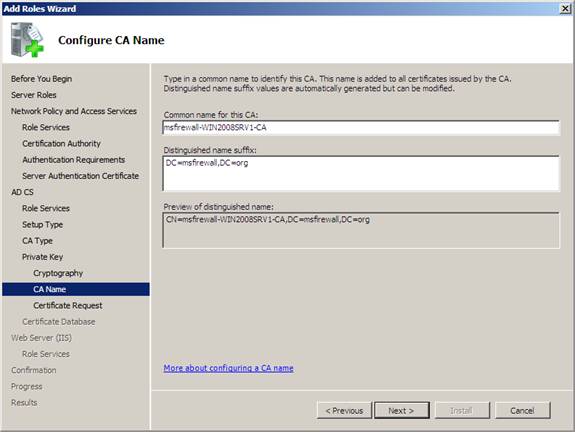

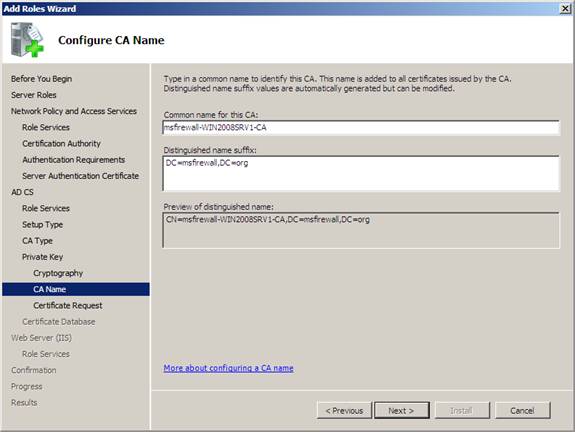

- На странице Настройки имени CA в поле Общее имя для этого CA впишите msfirewall-WIN2008SRV1-CA, а затем нажмите Далее.

Рисунок 23

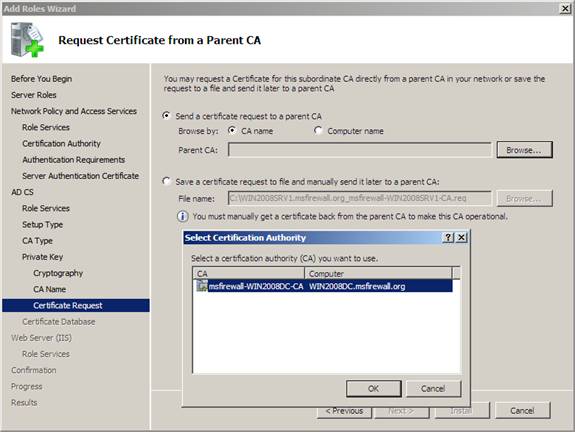

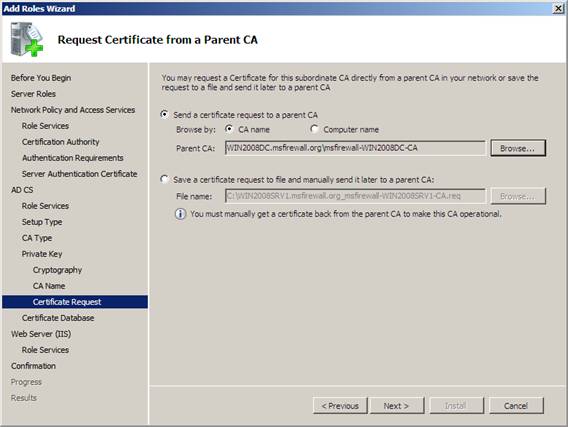

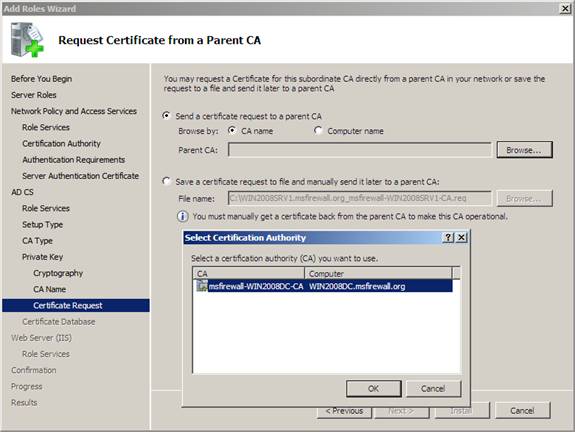

- На странице Запрос сертификатов с родительского CA выберите опцию Отправлять запрос сертификата на родительский CA, а затем нажмите кнопку Обзор. В окне Выбор центра сертификации нажмите Корневой ЦС, а затем OK.

Рисунок 24

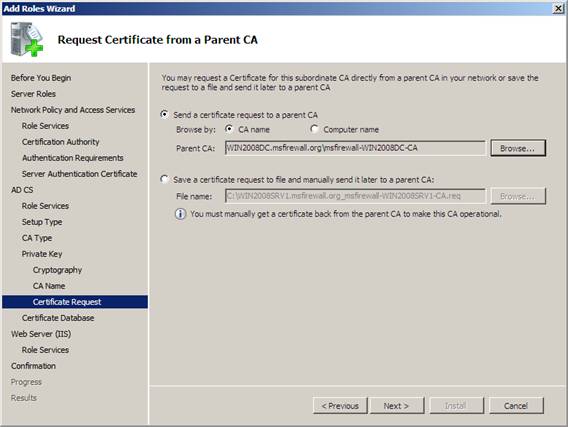

- Убедитесь, что WIN2008DC.msfirewall.org\Root CA отображается рядом с Родительским ЦС, а затем нажмите Далее.

Рисунок 25

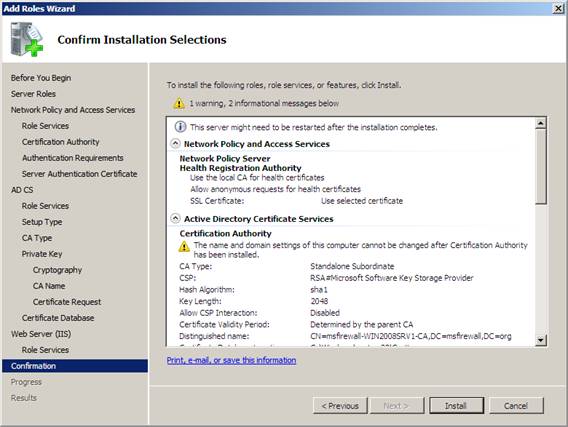

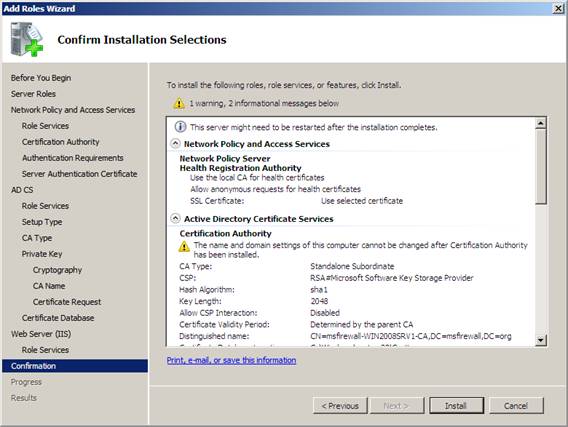

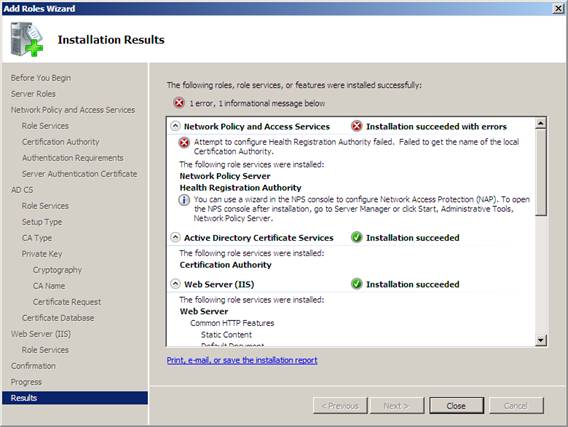

- Нажмите Далее трижды, чтобы принять стандартную базу данных, веб сервер и параметры роли служб, а затем нажмите Установить.

Рисунок 26

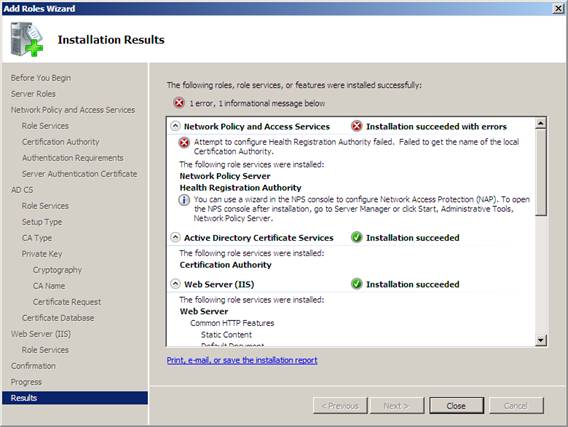

- Убедитесь, что процесс установки оказался успешным, и нажмите Закрыть. Обратите внимание, что результаты установки говорят о том, что Попытка настроить центр регистрации здоровья оказалась безуспешной. Не удалось получить имя локального центра сертификации. Не беспокойтесь. Мы настроим центр регистрации здоровья в следующем шаге.

Рисунок 27

- Оставьте Диспетчера сервера открытым для следующей процедуры.

Настройка подчиненного ЦС на сервере NPS

Подчиненный ЦС нужно настроить на автоматическое издание сертификатов, когда клиенты NAP, отвечающие требованиям политики NAP, запрашивают сертификат. По умолчанию, отдельные ЦС ожидают одобрения администратора, прежде чем издать сертификат. Нам не нужно ждать одобрения администратора, поэтому мы настроим отдельный ЦС на автоматическое издание сертификатов, когда входит запрос.

Выполните следующие шаги на WIN2008SRV1:

- На машине WIN2008SRV1 перейдите в меню Пуск, выберите Выполнить, впишите certsrv.msc, а затем нажмите ENTER.

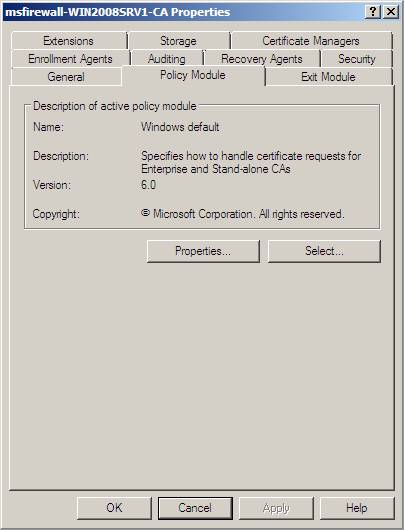

- В древе консоли ЦС правой клавишей нажмите на msfirewall-WIN2008SRV1-CA, а затем выберите Свойства.

Рисунок 28

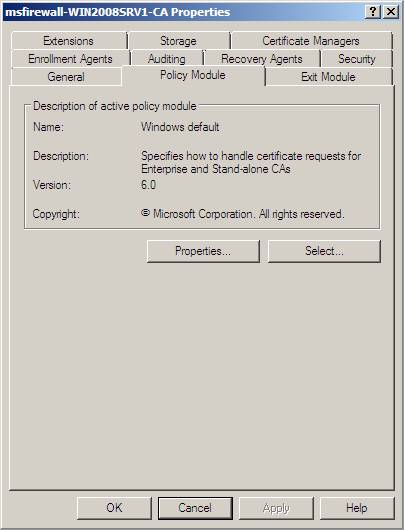

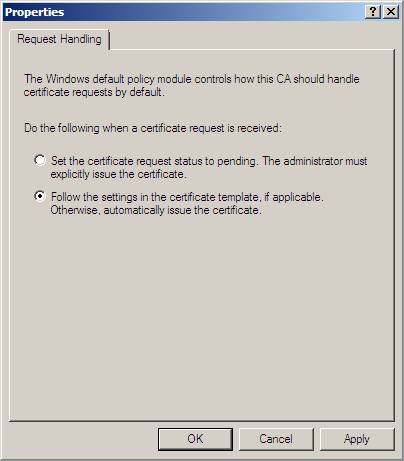

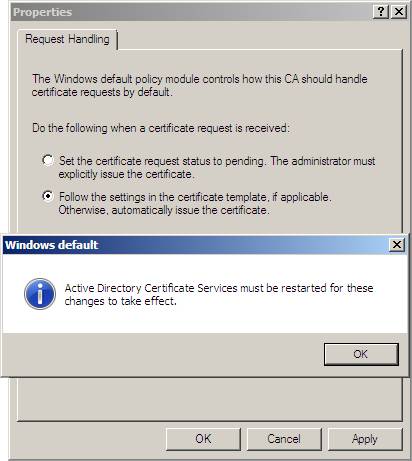

- Нажмите по вкладке Модуль политики, а затем Свойства.

Рисунок 29

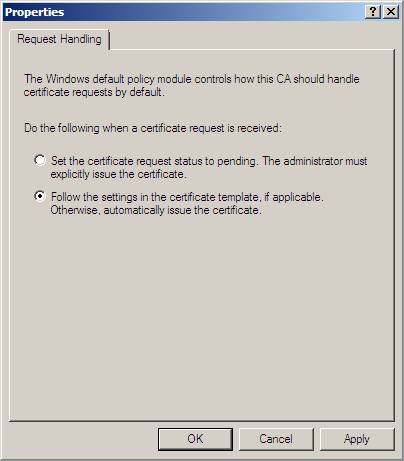

- Выберите опцию Следовать параметрам в шаблоне сертификата, если применимо. В противном случае издавать сертификат и нажмите OK.

Рисунок 30

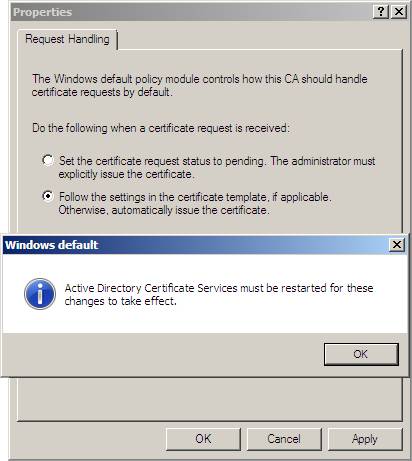

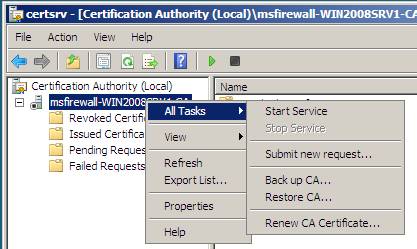

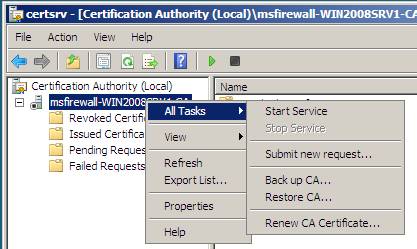

- Когда от вас требуется перезагрузить AD CS, нажмите OK. Нажмите OK, правой клавишей нажмите msfirewall-WIN2008SRV1-CA, наведите указатель мыши на Все задачи, а затем нажмите Остановить службу.

Рисунок 31

- Правой клавишей нажмите на msfirewall-WIN2008SRV1-CA, наведите на Все задачи, а затем выберите Запустить службу.

Рисунок 32

- Оставьте консоль Центр сертификации открытой для следующей процедуры.

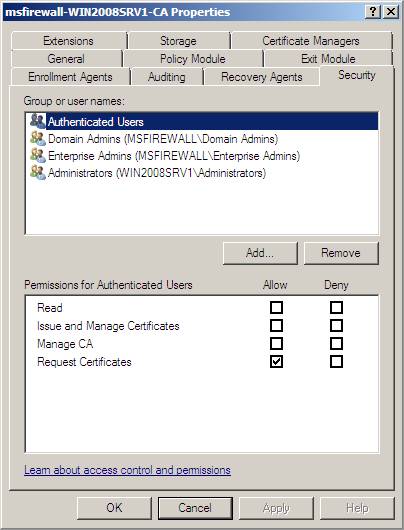

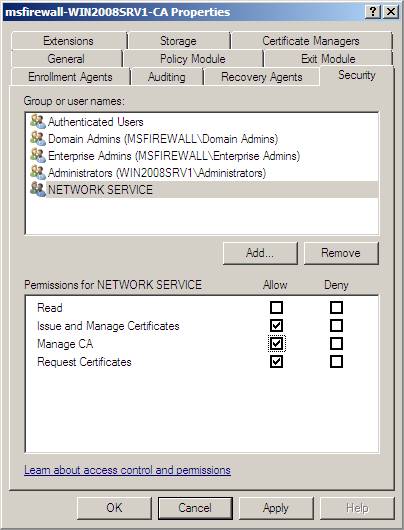

Включение разрешений для того, чтобы центр регистрации здоровья запрашивал, издавал и управлял сертификатами

Центру регистрации здоровья необходимо дать разрешения безопасности на запрос, издание и управление сертификатами. Ему также должно быть дано разрешение на управление подчиненным ЦС, чтобы он периодически мог удалять просроченные сертификаты из хранилища сертификатов.

Когда центр регистрации здоровья установлен на другой компьютер, а не на тот же, на котором установлен издающий ЦС, разрешения необходимо назначать имени машины HRA. В этой конфигурации HRA и CA расположены на одной машине. В данном случае разрешения нужно назначать Сетевой службе.

Выполните следующие шаги на WIN2008SRV1:

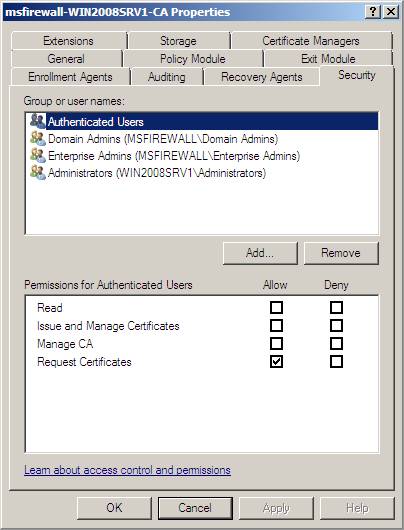

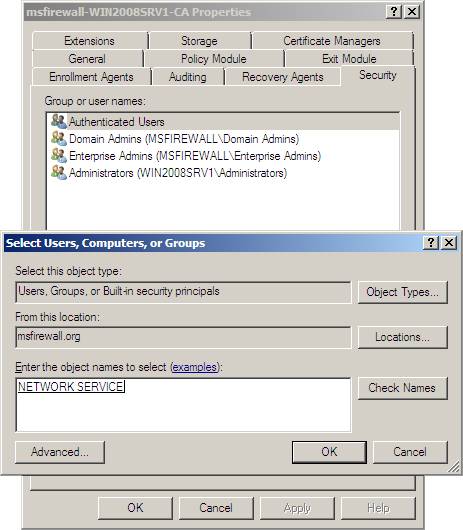

- В левой панели консоли ЦС правой клавишей нажмите msfirewall-WIN2008SRV1-CA, а затем выберите Свойства.

- Перейдите по вкладке Безопасность и нажмите Добавить.

Рисунок 33

- В поле Введите имена объектов для выбора (примеры), введите Сетевая служба и нажмите OK.

Рисунок 34

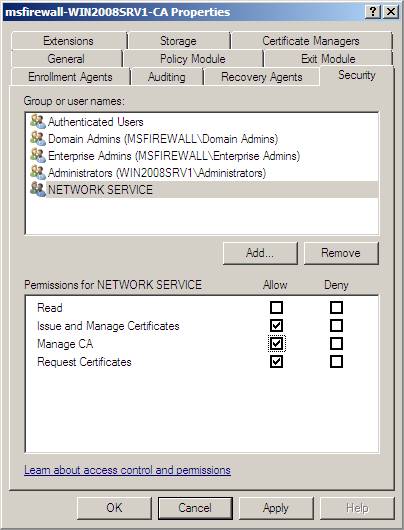

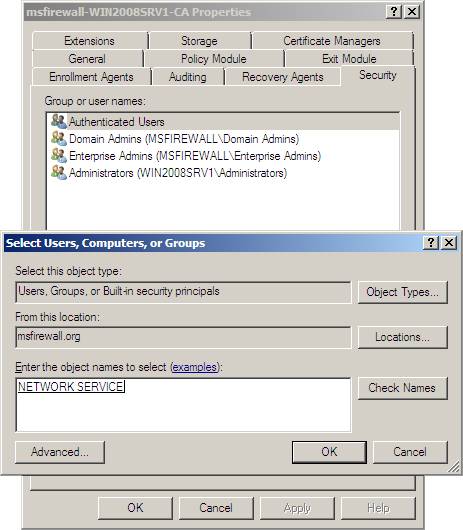

- Нажмите Сетевая служба, и во вкладке Разрешить выберите опции Издавать и управлять сертификатами, Управлять ЦС и Запрашивать сертификаты, а затем нажмите OK.

Рисунок 35

- Закройте консоль ЦС.

Настройка HRA на использование подчиненного ЦС для издания сертификатов здоровья

Вы должны сказать HRA, какой ЦС использовать для издания сертификатов здоровья. Вы можете использовать либо отдельный, либо производственный ЦС. В этом примере мы используем отдельный ЦС, установленный на компьютере WIN2008SRV1.

Выполните следующие шаги на WIN2008SRV1:

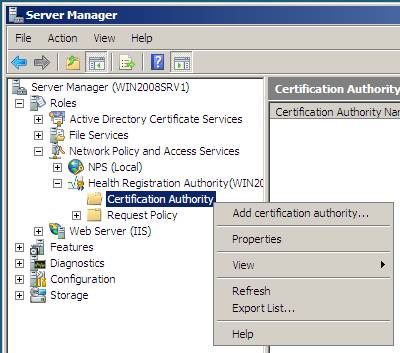

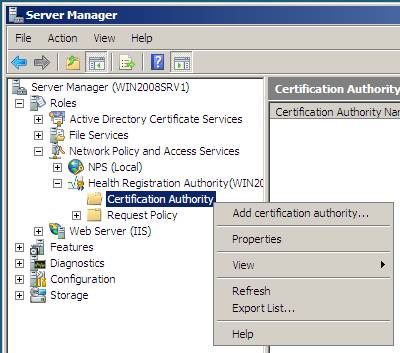

- На машине WIN2008SRV1 выберите Диспетчер сервера.

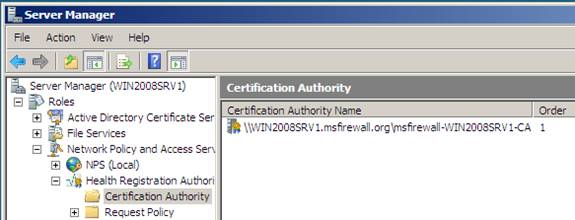

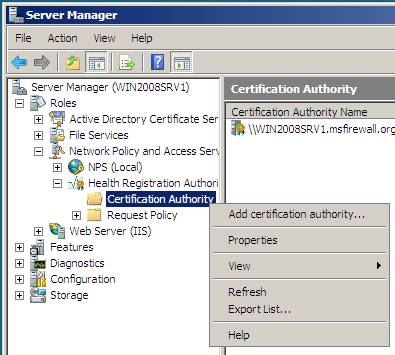

- В Диспетчере сервера откройте Роли\Службы сетевой политики и доступа\Центр регистрации здоровья(WIN2008SRV1)\Центр сертификации.

Заметка: Если Диспетчер сервера был открыт, когда вы устанавливали роль сервера HRA, вам, возможно, потребуется закрыть его, а затем снова открыть, чтобы получить доступ к консоли HRA.

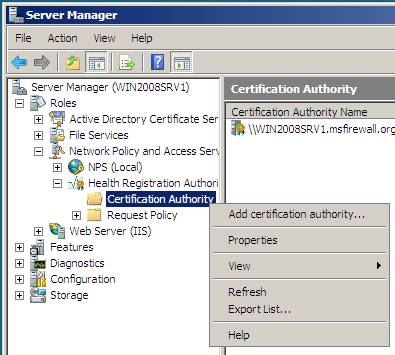

- В левой панели древа консоли HRA правой клавишей нажмите Центр сертификации, а затем выберите опцию Добавить центр сертификации.

Рисунок 36

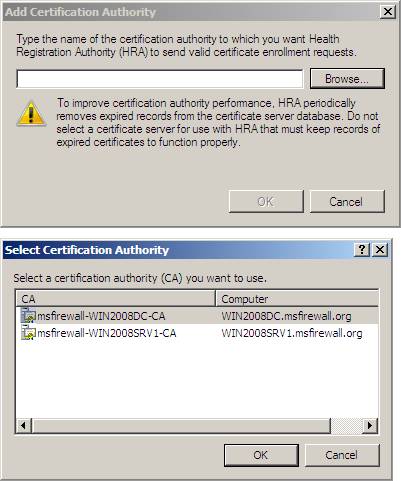

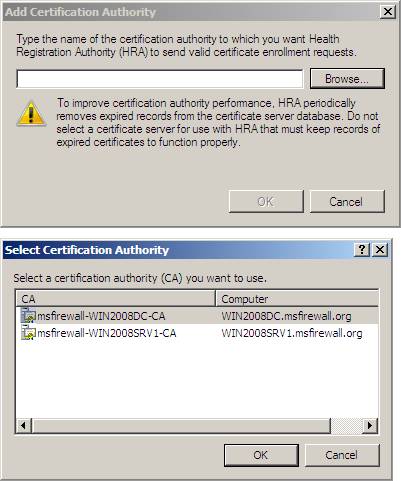

- Нажмите Обзор, выберите msfirewall-WIN2008SRV1-SubCA, а затем OK. Смотрите следующий пример.

Рисунок 37

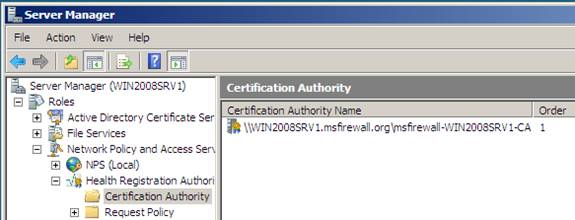

- Нажмите OK, а затем нажмите Центр сертификации и убедитесь, что \\WIN2008SRV1.msfirewall.org\msfirewall-WIN2008SRV1-CA отображается в панели подробностей. Далее мы настроим свойства этого отдельного ЦС.

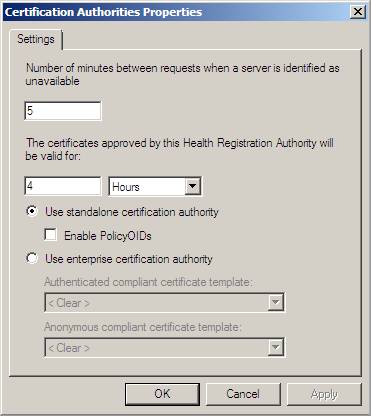

Центр регистрации здоровья можно настроить на использование либо отдельного, либо производственного ЦС. Свойства ЦС (которые мы настроим далее) которые настраиваются на HRA, должны соответствовать типу выбранного ЦС.

Рисунок 38

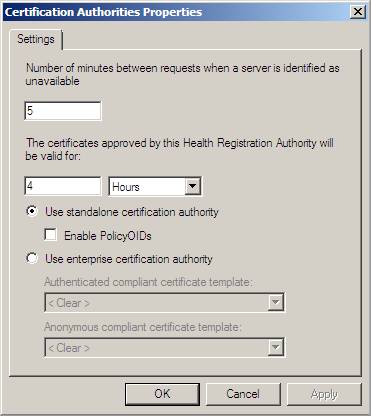

- Правой клавишей нажмите Центр сертификации и выберите Свойства.

Рисунок 39

- Убедитесь, что опция Использовать отдельный центр сертификации выбрана и что значение для опции Сертификаты, одобренные этим центром регистрации здоровья, будут действительны в течение составляет 4 часа, а затем нажмите OK. Смотреть следующий пример.

Рисунок 40

- Закройте Диспетчер сервера.

Заключение

В этой части серии статей о том, как использовать IPsec внедрение с NAP, мы рассмотрели процедуры, которые необходимо выполнить на сервере NPS. На этой машине мы установили и настроили Windows Server 2008 NPS, центр регистрации здоровья и подчиненный ЦС. Когда эти компоненты находятся на своих местах, мы можем перейти к следующему шагу, коим является настройка политики внедрения NAP IPsec. Увидимся!

Источник www.windowsecurity.com

Смотрите также: Tags: nat, proxy

Exchange 2007

Если вы хотите прочитать предыдущие части этой серии статей, перейдите по ссылкам:

Проведение мониторинга Exchange 2007 с помощью диспетчера System ...

[+]

Введение

В этой статье из нескольких частей я хочу показать вам процесс, который недавно использовал для перехода с существующей среды Exchange 2003 ...

[+]

Если вы пропустили первую часть этой серии, пожалуйста, прочтите ее по ссылке Использование инструмента Exchange Server Remote Connectivity Analyzer Tool (Часть ...

[+]

Если вы пропустили предыдущую часть этой серии статей, перейдите по ссылке Мониторинг Exchange 2007 с помощью диспетчера System Center Operations ...

[+]

Если вы пропустили предыдущие части этой серии статей, перейдите по ссылкам:

Подробное рассмотрение подготовки Active Directory для Exchange 2007 (часть 1)

...

[+]

If you missed the previous parts in this article series please read:

Exchange 2007 Install and Configuration from the command line (Part ...

[+]

Инструмент ExRCA

Текущий выпуск инструмента предоставляется только в целях тестирования и оснащен 5 опциями:

Тест подключения Outlook 2007 Autodiscover

Тест подключения Outlook 2003 RPC ...

[+]

Если вы хотите прочитать предыдущие части этой серии статей, перейдите по ссылкам:

Развертывание сервера Exchange 2007 Edge Transport (часть 1)

Развертывание ...

[+]

Если вы пропустили первую статью данного цикла, пожалуйста, перейдите по ссылке: Exchange 2007 Install and Configuration from the command line (Part ...

[+]

Если вы пропустили предыдущую часть этой серии статей, перейдите по ссылке Использование интегрированных сценариев Using Exchange Server 2007 – часть ...

[+]